事件概述

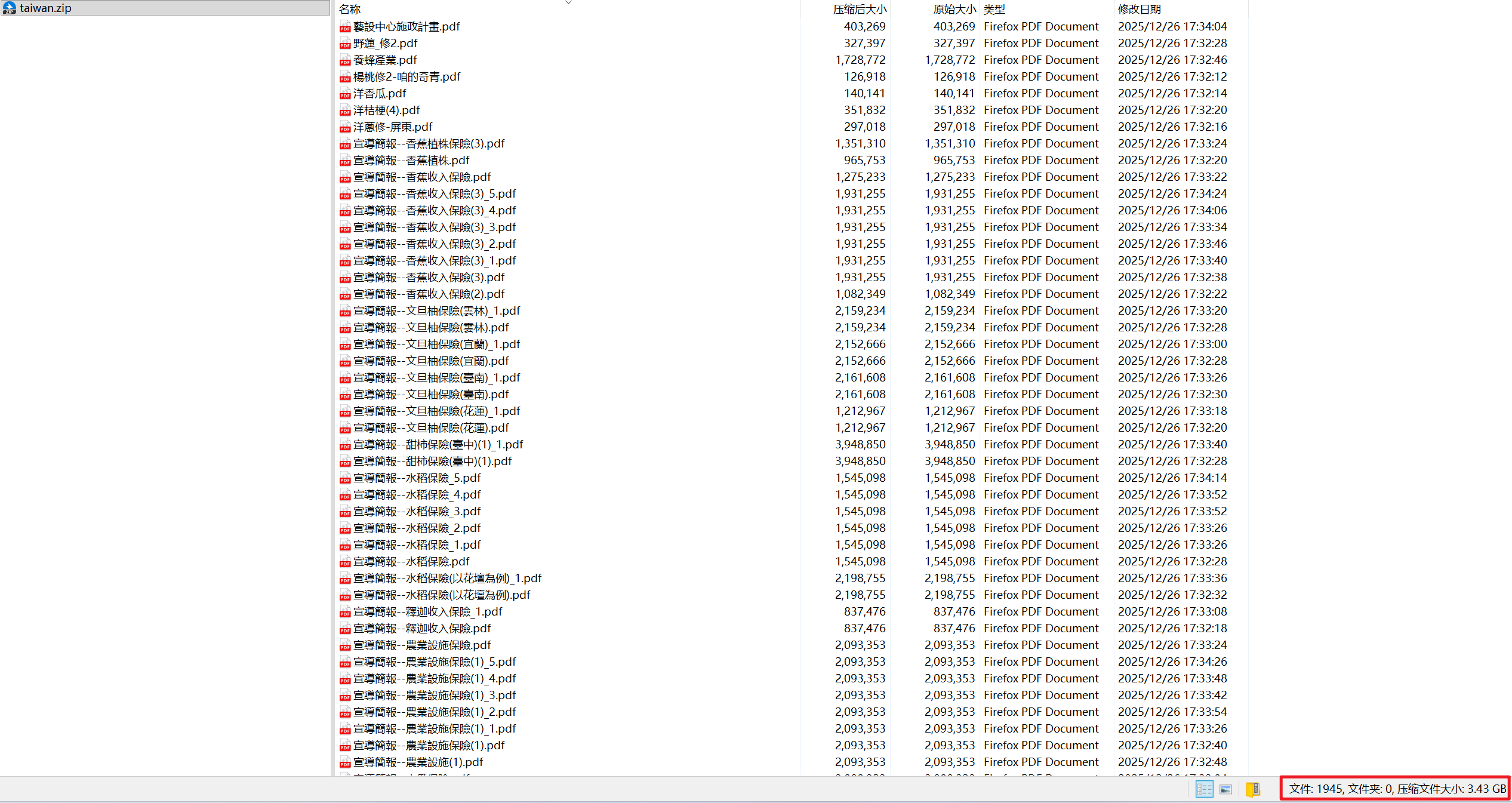

2026年4月27日【暗网威胁情报监测系统发现】地下论坛出现一则数据售卖帖发布标题为“DATABASE OF THE INDONESIAN STATE INTELLIGENCE COLLEGE”(印度尼西亚国家情报学院数据库)。帖文宣称包含 34,689 条记录,文件类型为 CSV。

实际样本数据包(STin_DB_Ddci.zip)包含:

-

Aceh 省多地(Aceh Tengah、Aceh Barat、Aceh Besar 等)的 PANTAU_DAGANG_CERMAT_INT 食品贸易监测与认证数据(Badan Pangan 国家食品局系统导出); -

2026年1月选举相关公众反馈 XLS 文件(permasalahan_pemilu_OTK); -

user-pelamar/s-users-18383.csv(约 371 条有效记录,为 CPNS 公务员考生/申请人样本)。

该泄露事件将高度敏感的个人身份信息(PII)与政府监管数据混合打包,并刻意包装为“国家情报学院数据库”,具有明显的商业炒作与恐吓性质。核心风险在于 NIK(国民身份证号,相当于 SSN)+ 密码哈希 + 联系方式 的组合,可直接用于身份盗用、金融诈骗与针对性网络攻击。

关键判断:【假】将高度敏感的个人身份信息(PII)与政府监管数据混合打包,并刻意包装为“国家情报学院数据库”,具有明显的商业炒作与恐吓性质。

-

帖文特征: -

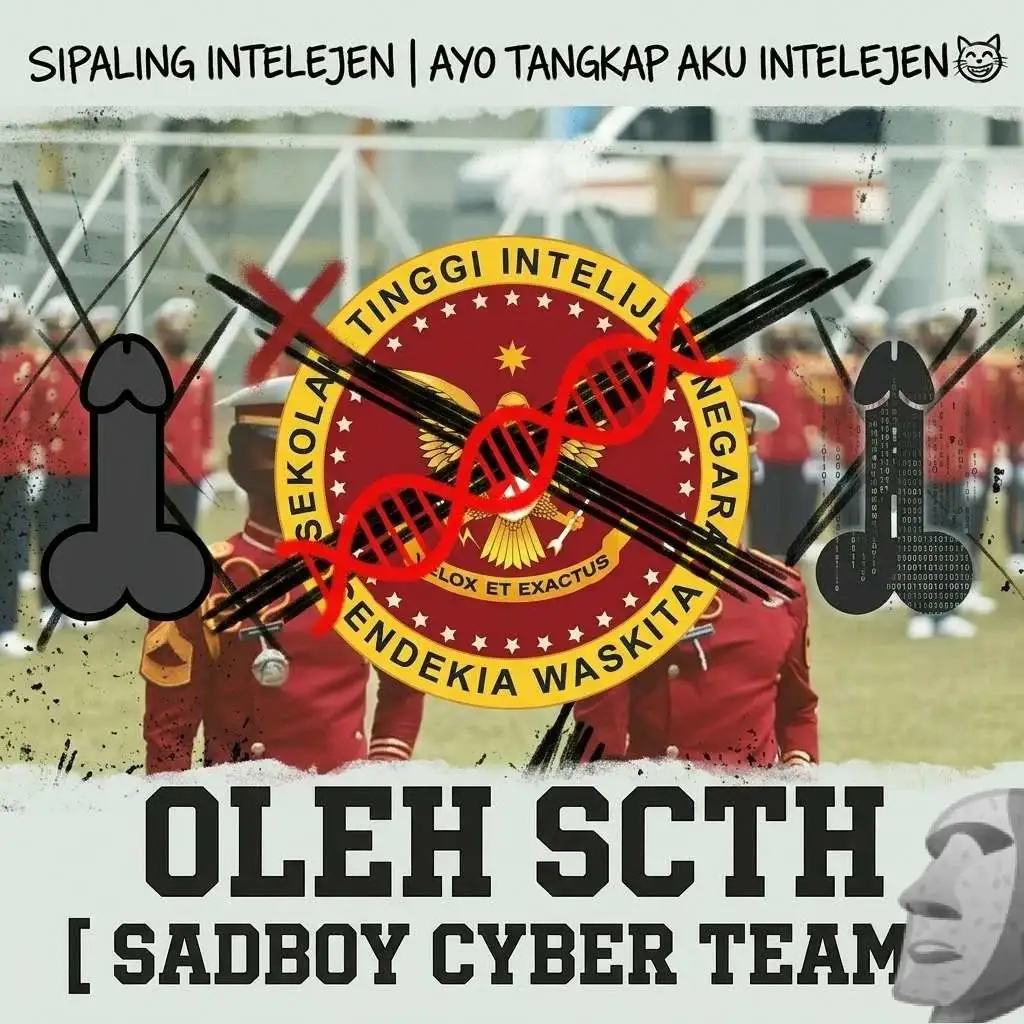

顶部横幅:红色背景 + STIN 校徽(被红色 DNA 双螺旋、黑色大叉与骨头符号覆盖)。 -

正文代码块显示 CSV 结构与字段。 -

下方海报图文:“SIPALING INTELEJEN | AYO TANGKAP AKU INTELEJEN”(最聪明的人 | 来抓我这个聪明人),配猫脸表情,极具挑衅性。

-

-

样本文件时间戳:2026-04-25 至 2026-04-26 创建,内部数据覆盖 2022–2026 年(含 2026 年 1-2 月最新记录)。 -

与 STIN 的关联性:帖文明确宣称来源为 Sekolah Tinggi Intelijen Negara(STIN,国家情报学院),但样本中未发现直接 STIN 学生/教职工花名册,主要为 Aceh 地方食品监管数据 + CPNS 申请人数据。可能存在以下情况: -

行为者将多源泄露数据拼凑并冠以“STIN”标签以提升售价; -

CPNS 数据中包含情报系统招录考生; -

真实 STIN 内部数据已被拆分出售,此为样本。

-

泄露数据详细分析

PANTAU_DAGANG_CERMAT_INT(食品贸易精准监测系统)数据

-

覆盖范围:Aceh 省 6+ 个 Kabupaten/Kota(Aceh Tengah、Aceh Barat、Aceh Besar、Aceh Tenggara、Aceh Timur、Aceh Utara 等)。 -

字段示例(从样本 Excel 提取): -

注册类型(Sertifikasi Prima / Registrasi PDUK / Izin Edar PSAT PD) -

注册号、单位名称、地址、商品(牛油果、火龙果、稻米、辣椒、菠萝等)、学名、证书有效期、PDF 证书链接(api-sipsat.badanpangan.go.id)、包装照片等。

-

-

敏感性:属于印尼国家食品局(Badan Pangan)内部监管数据,涉及供应链、产地、认证状态。泄露后可被用于: -

伪造食品证书; -

针对特定农产品供应链的商业间谍或勒索; -

结合地理位置信息进行精准社会工程攻击。

-

选举相关数据(permasalahan_pemilu_OTK)

-

2026年1月15日生成的公众反馈 XLS 文件,主题为选举问题回应。 -

可能包含选民意见、投诉或内部处理记录,属于政治敏感数据。

CPNS 申请人/用户数据库(核心高风险部分)

-

样本文件:s-users-18383.csv(实际样本约 371 条,全库据称达 34,689 条)。 -

关键字段: -

nama(姓名) -

username(门户账号) -

email(多为 Gmail) -

telpon(手机号) -

nik(16 位国民身份证号,最高敏感) -

password(SHA-256 或类似哈希值,例如 89610e90033207a3cbc078ffdf37507441aa8e519c9ba797fe2e91fa58d0c8ce) -

masa_pendidikan(“4 Tahun”) -

penugasan(“CPNS”——Calon Pegawai Negeri Sipil,公务员考生)

-

-

特征:数据主体多为 20-30 岁青年,分布于西爪哇(32xxxx)、雅加达(31xxxx)、Aceh 等省份。极可能为印尼国家公务员考试(CPNS)报名系统或相关教育/招录平台的泄露数据。若与 STIN 招录重叠,则直接威胁国家安全机构人员储备。

数据价值评估:NIK + 手机号 + 邮箱 + 密码哈希的组合在印尼地下市场价值高。

结论

此次“STIN 数据库”泄露事件是 2026 年印尼网络安全领域又一起高影响力数据经纪案件。行为者通过夸大包装(国家情报学院标签)与免费样本策略,成功吸引潜在买家,同时以挑衅姿态向印尼政府施压。核心危害在于 NIK + 密码哈希 的规模化泄露,这将长期威胁数万公民的数字身份安全,并可能间接影响国家招录与情报体系。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容