一、事件概述

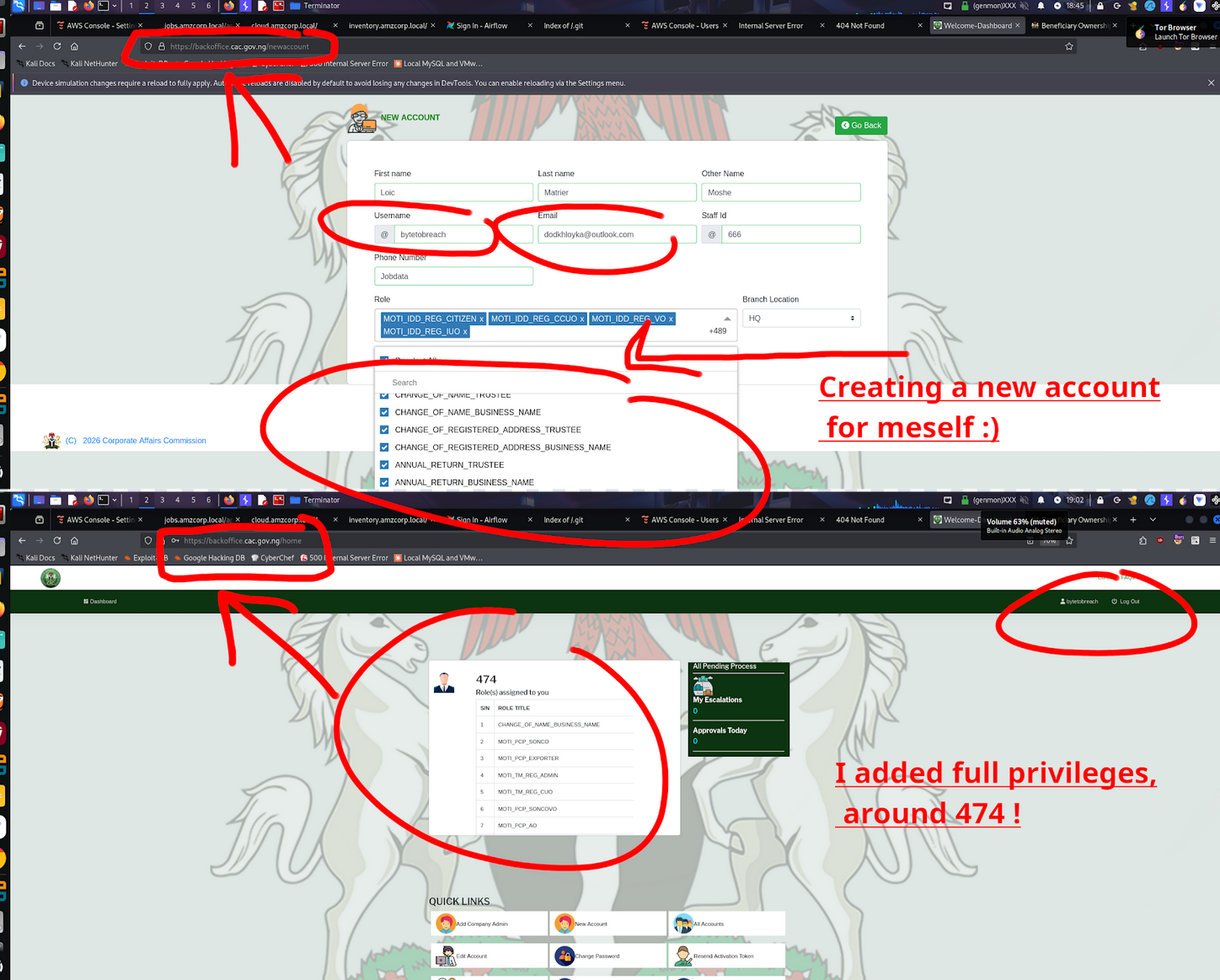

2026年4月14日,一名自称“ByteToBreach”的暗网威胁行为者在黑客论坛发帖,声称已成功攻破尼日利亚企业事务委员会(Corporate Affairs Commission,CAC)的官方门户网站,并从中窃取了包含敏感数据的数据库。

该论坛帖子包含以下关键宣称信息:

| 维度 | 内容 |

|---|---|

| 攻击目标 | 尼日利亚企业事务委员会(CAC)官方门户网站 |

| 攻击主体 | ByteToBreach(地下黑客) |

| 宣称影响 | 窃取并发布包含敏感数据的数据库 |

| 发布平台 | DarkForums |

| 发布时间 | 2026年4月14日 |

该事件发生在尼日利亚网络安全形势急剧恶化的背景下——截至2026年初,尼日利亚组织已遭遇非洲最高水平的周均网络攻击量,安全事件数量攀升至数千起。CAC作为尼日利亚最重要的公司注册管理机构,其数据库一旦被攻破,将对该国经济秩序和公民数据安全造成严重冲击。

二、背景关联:CAC 2026年安全治理多重危机

2.1 2026年2月:数据准确性危机引发国会调查

2026年2月,尼日利亚众议院财政委员会在预算听证会上要求CAC总登记官Hussaini Magaji提供全国注册公司的准确数量数据,但Magaji未能给出确切数字。委员会成员对总登记官无法从其机构数据库中提供准确数据感到震惊,议员Stanley Adedeji直言此人“不具备管理该机构的资格”,听证会因此被推迟至下周。

与此同时,Magaji在同一时期披露,CAC已发现248起虚假公司注册案件被非法插入其数据库,并将相关案件移交经济和金融犯罪委员会(EFCC)调查。他还透露,已有三名CAC员工因涉嫌不当行为被移交反腐败机构。

2.2 2026年2月—3月:资金挪用丑闻与系统安全隐忧

2026年2月底至3月初,媒体曝出CAC内部存在约2,906万奈拉公共资金被通过代理账户转移的指控,涉及合同虚增、采购违规和财务管理混乱等问题。

系统漏洞方面:CAC在2026年2月高调宣布AI驱动转型,与谷歌建立技术合作伙伴关系,推出配备“AI律师”的全新网站,并宣称获得了国家信息技术发展局(NITDA)的全力支持。然而,仅在两个月后,同一个“升级”系统的数据库便被声称攻破。

2.3 2026年4月初:隐私合规全面亮红灯

就在本事件发生前不到两周(2026年4月3日),调查性新闻基金会(FIJ)发布报告,揭露CAC在数据隐私合规方面存在严重缺陷:

-

隐私政策中混有占位符文本和不完整引用,表明其隐私政策可能未经过充分审查即被发布;

-

未能明确识别数据处理负责人,违反尼日利亚数据保护法(NDPA 2023)的基本要求;

-

数据主体权利说明缺失或不完整,用户几乎无法了解如何行使访问、更正和删除个人数据的权利;

-

无明确数据保留期限政策,数据生命周期管理存在重大空白;

-

四大数据收集机构(NBS、NECO、CAC、NIBSS)均未提供数据保护官或指定投诉渠道的联系方式。

这四家机构中,CAC被单独指出“隐私政策尤其不清晰”,合规表现最差。

三、CAC系统安全弱点评估

综合上述背景信息,本团队对CAC的信息系统安全状况做出以下评估:

第一,系统完整性问题。 CAC无法在国会听证会上提供注册公司准确数量这一事实,暗示其数据库可能存在数据不一致、数据损坏或完整性机制失效等深层次问题。

第二,内部威胁严重。 三名员工因涉嫌未经授权篡改公司记录被移交反腐败机构,以及248起虚假注册被非法插入数据库,均表明系统缺乏有效的内部威胁检测和访问控制机制。

第三,第三方风险管理缺失。 此前黑客ByteToBreach曾通过攻破第三方票务平台漏洞渗透Eurofiber公司的法国票务管理系统并窃取客户信息。CAC若与类似第三方存在数据接口,可能面临相同的供应链攻击路径。

第四,隐私合规与系统安全分离。 隐私政策中存在占位符文本和未完成引用,反映出CAC在数据治理和系统安全方面可能未建立完整的开发、测试和发布管理流程。

四、威胁画像:ByteToBreach

4.1 黑客画像

| 维度 | 特征 |

|---|---|

| 活跃时间 | 至少自2025年6月起在主要网络犯罪论坛活跃 |

| 目标行业 | 银行、电信、航空、政府机构 |

| 主要手法 | 利用第三方平台漏洞(如票务系统)渗透目标,窃取客户数据、密码哈希、SSH密钥、VPN配置和内部文档 |

| 发布渠道 | Telegram、Signal、Pastebin、WordPress(“Pentesting Ltd”)、地下论坛 |

| 跨平台特征 | 使用相同的用户名、Session ID、Telegram账号和邮箱地址,便于跨平台追踪 |

| 可信度 | 曾于2025年11月成功攻破Eurofiber,受害者事后予以确认;部分研究机构指出该黑客也高度依赖公开宣传和恐惧渲染来扩大声誉 |

4.2 ByteToBreach的攻击特征

ByteToBreach的攻击手法具有高度一致性,典型的攻击流程如下:

-

侦察:识别目标系统的第三方服务接口(如票务系统、API平台);

-

渗透:利用第三方平台漏洞或凭证弱点获取初始访问权限;

-

横向移动:从受感染的第三方系统向核心数据库渗透;

-

数据外泄:批量窃取客户数据、系统配置和内部文档;

-

公开发布/出售:在地下论坛或云存储平台公开数据样本,以证明攻击能力并建立声誉。

该黑客的Eurofiber攻击案例中,其通过攻破该公司法国票务管理系统,成功窃取了客户数据、密码哈希、SSH密钥、VPN配置和内部文档。类似的供应链攻击路径很可能被用于针对CAC。

五、影响评估

5.1 数据泄露潜在内容

若此次攻击属实,CAC数据库被泄露可能包含以下敏感信息类型:

-

公司注册信息:公司名称、注册编号、注册日期、经营状态;

-

董事及股东个人信息:全名、住址、联系方式、身份证明文件;

-

实益拥有人信息(PSC) :根据CAMA 2020法案要求披露的控制人信息;

-

年度申报和合规记录:税务登记、合规状态、历史申报文件。

5.2 可能造成的安全风险

| 风险类型 | 具体描述 |

|---|---|

| 公司身份盗窃 | 攻击者利用真实公司信息注册虚假分支机构、申请贷款或进行欺诈性交易 |

| 实益拥有人身份暴露 | 暴露公司实际控制人身份,可能引发勒索、针对性诈骗或商业竞争风险 |

| 董事个人身份盗窃 | 个人身份信息用于金融欺诈、开设银行账户或申请信用卡 |

| 内部数据外泄 | 若CAC内部员工账户凭证被窃,攻击者可能获得持续的远程访问权限,未来仍可获取最新数据 |

5.3 尼日利亚网络安全整体态势

CAC数据泄露事件并非孤立事件,而是2025至2026年尼日利亚系统性网络安全危机的集中体现:

-

银行业:黑客在地下论坛积极出售银行数据库、被盗凭证和对金融机构的未授权访问权限;Princeps Credit Systems Limited遭受Killsec勒索软件攻击,影响超过70,000名客户;

-

电信业:声称包含超过6,000万条尼日利亚记录的数据库被出售;

-

政府机构:Lower Niger River Basin Development Authority遭受重大数据泄露;Yemen Cyber Army声称攻破了多个尼日利亚政府部门域名;

-

身份信息:超过10,000张尼日利亚和科特迪瓦公民的身份证照片在地下论坛被声称窃取;

-

医疗行业:约130,000条患者记录在暗网被泄露;

-

教育行业:尼日利亚教师注册委员会(TRCN)约13,000名用户的数据库被泄露;

-

金融科技:ByteToBreach此前声称通过Sterling Bank服务器漏洞攻破Remita支付系统,涉及800 GB KYC数据和3,500万个密码哈希。

这表明针对尼日利亚政府机构和关键基础设施的系统性网络攻击正在呈现多点爆发、规模化数据外泄、攻击主体趋于组织化的显著特征。

六、情报结论

| 评估维度 | 判断 | 依据 |

|---|---|---|

| 事件真实性 | 中等可信,需进一步验证 | ByteToBreach具有历史攻击记录,但部分声明存在夸大成分 |

| 威胁严重性 | 高 | CAC数据库包含公司注册、董事和股东身份等高价值敏感数据 |

| CAC安全态势 | 严重脆弱 | 2026年数据准确性、内部篡改、隐私合规三大维度均存在重大缺陷 |

| 攻击持续性 | 高 | 尼日利亚正经历系统性网络安全危机,针对政府机构的攻击持续升级 |

综合评估:ByteToBreach针对CAC的攻击声明应予以高度警惕。尽管该黑客此前确有过真实攻击记录(如Eurofiber事件),但其部分声明也存在夸大宣传的成分,需通过后续技术证据(如泄露数据样本、系统日志截图)进一步验证。然而,CAC在2026年暴露的三大安全短板——数据准确性危机、内部篡改问题、隐私合规严重缺失——使其信息系统的整体安全状况极为脆弱。无论本次攻击声明是否100%属实,CAC的数据安全治理已迫在眉睫。

暂无评论内容