2026年4月第1周 威胁情报周报

情报来源:暗网监测平台 + 勒索软件/数据泄露/DDoS事件

📌 执行摘要

本周全球网络威胁活动持续高位运行,共监测到 784起 重大事件:

- 勒索软件:199起(涉及31个攻击团伙,43个国家/地区)

- 数据泄露:284起(涉及68个攻击者,78个国家/地区)

- DDoS攻击:301起(涉及41个攻击者,40个国家/地区)

核心趋势:

- 勒索软件团伙呈现高度集中化,前3名团伙(akira、NightSpire、DragonForce)已占全部事件的34%。

- 数据泄露以scattered LAPSUS$ hunters 和 Grubder 为绝对主力,Grubder单周63起,显示其批量变现能力极强。

- DDoS攻击呈现地缘政治化特征,Keymous Plus与NoName057(16)几乎垄断了丹麦、以色列等热点地区的攻击。

- 美国仍是三大类威胁的最大受害国,但以色列、泰国、越南等新兴热点国家风险显著上升。

🔥 勒索软件周报(199起)

![图片[1]-全球威胁情报周报(2026年3月30日–4月5日)-全球CTI监控](https://dark.libaisec.com/uploads/b533496de7294db29c2e41c7f04f8a8a.png)

最活跃团伙Top10

| 排名 | 团伙 | 事件数量 |

|---|---|---|

| 1 | akira | 23 |

| 2 | NightSpire | 22 |

| 3 | DragonForce | 22 |

| 4 | LOCKBIT 5.0 | 18 |

| 5 | Qilin | 15 |

| 6 | The Gentlemen | 14 |

| 7 | INC RANSOM | 13 |

| 8 | PLAY | 12 |

| 9 | CoinbaseCartel | 8 |

| 10 | GENESIS | 8 |

受害国家/地区Top10:美国(90起)、英国(10)、意大利(8)、法国(7)、德国(6)、日本(5)、泰国(5)、加拿大(5)、埃及(4)、印度尼西亚(3)

📊 数据泄露周报(284起)

最活跃攻击者Top10

| 排名 | 攻击者 | 事件数量 |

|---|---|---|

| 1 | Grubder | 63 |

| 2 | scattered LAPSUS$ hunters part 9 | 50 |

| 3 | Chronus leaks | 18 |

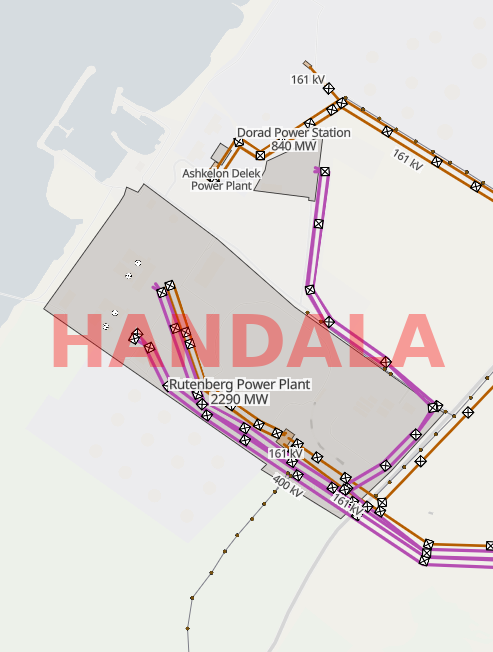

| 4 | Handala Hack | 17 |

| 5 | xorcat | 17 |

| 6 | ATTACKER | 13 |

| 7 | Escanors Official | 6 |

| 8 | Worldleaks | 4 |

| 9 | crazyboy68 | 4 |

受害国家/地区Top10:美国(49起)、阿根廷(19)、俄罗斯(16)、以色列(16)、法国(10)、中国(9)、英国(8)、乌克兰(7)、加拿大(7)、印度(7)

🚀 DDoS攻击周报(301起)

![图片[2]-全球威胁情报周报(2026年3月30日–4月5日)-全球CTI监控](https://dark.libaisec.com/uploads/b5e5509b5bd347b2b6c101a13dd4150f.png)

最活跃攻击者Top10

| 排名 | 攻击者 | 事件数量 |

|---|---|---|

| 1 | Keymous Plus | 58 |

| 2 | NoName057(16) | 53 |

| 3 | Conquerors Electronic Army | 21 |

| 4 | BD Anonymous | 19 |

| 5 | RipperSec | 17 |

| 6 | 313 Team | 15 |

| 7 | RuskiNet Group | 13 |

| 8 | Hider_Nex | 12 |

| 9 | Wolves of Turan | 11 |

| 10 | Armenian code | 10 |

受害国家/地区Top10:丹麦(48起)、以色列(46)、美国(27)、乌克兰(18)、卢旺达(16)、摩洛哥(14)、亚美尼亚(12)、哈萨克斯坦(12)、乌干达(9)、阿塞拜疆(8)

📈 整体威胁态势分析与防御建议

- 勒索软件:DragonForce、NightSpire、LOCKBIT 5.0三驾马车持续领跑,制造业、制药、法律行业仍是重灾区。建议重点关注LOCKBIT 5.0最新变种。

- 数据泄露:Grubder与scattered LAPSUS$ hunters合计占113起(接近40%),呈现“批量收割+快速变现”模式。中国、以色列、美国企业需高度警惕。

- DDoS:Keymous Plus + NoName057(16)几乎垄断了欧洲与中东热点地区,地缘政治动机明显,关键基础设施与政府网站风险最高。

- 交叉威胁:同一周内,DragonForce(勒索)与Handala Hack(数据泄露)均对以色列目标发起攻击,显示部分团伙已形成“勒索+数据窃取+DDoS”复合攻击链。

重点防御建议:

- 企业:立即检查是否出现在Grubder、scattered LAPSUS$ hunters、DragonForce受害者名单;加强备份隔离与EDR部署。

- 政府/关键基础设施:重点防范NoName057(16)与Keymous Plus的DDoS,启用流量清洗服务。

- 高风险国家:美国、以色列、泰国、越南、丹麦企业需提升24小时威胁监测等级。

- 通用措施:启用凭据泄露监测服务;对Top10团伙的最新IOC进行每日更新封堵;开展全员反钓鱼与勒索软件演练。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容