事件概述

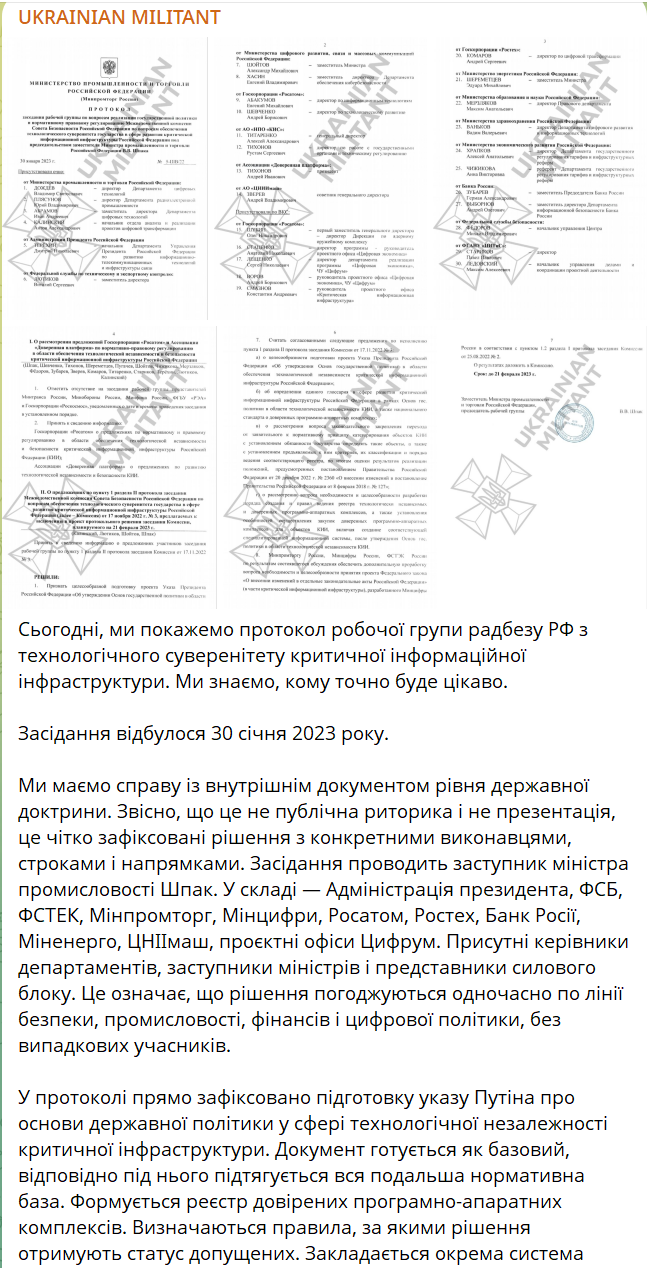

2026年3月31日,乌克兰亲政府/准军事黑客组织UKRAINIAN MILITANT(乌克兰民兵/ militant频道)在其Telegram频道公开泄露并分析了一份俄罗斯联邦内部机密协议文件。

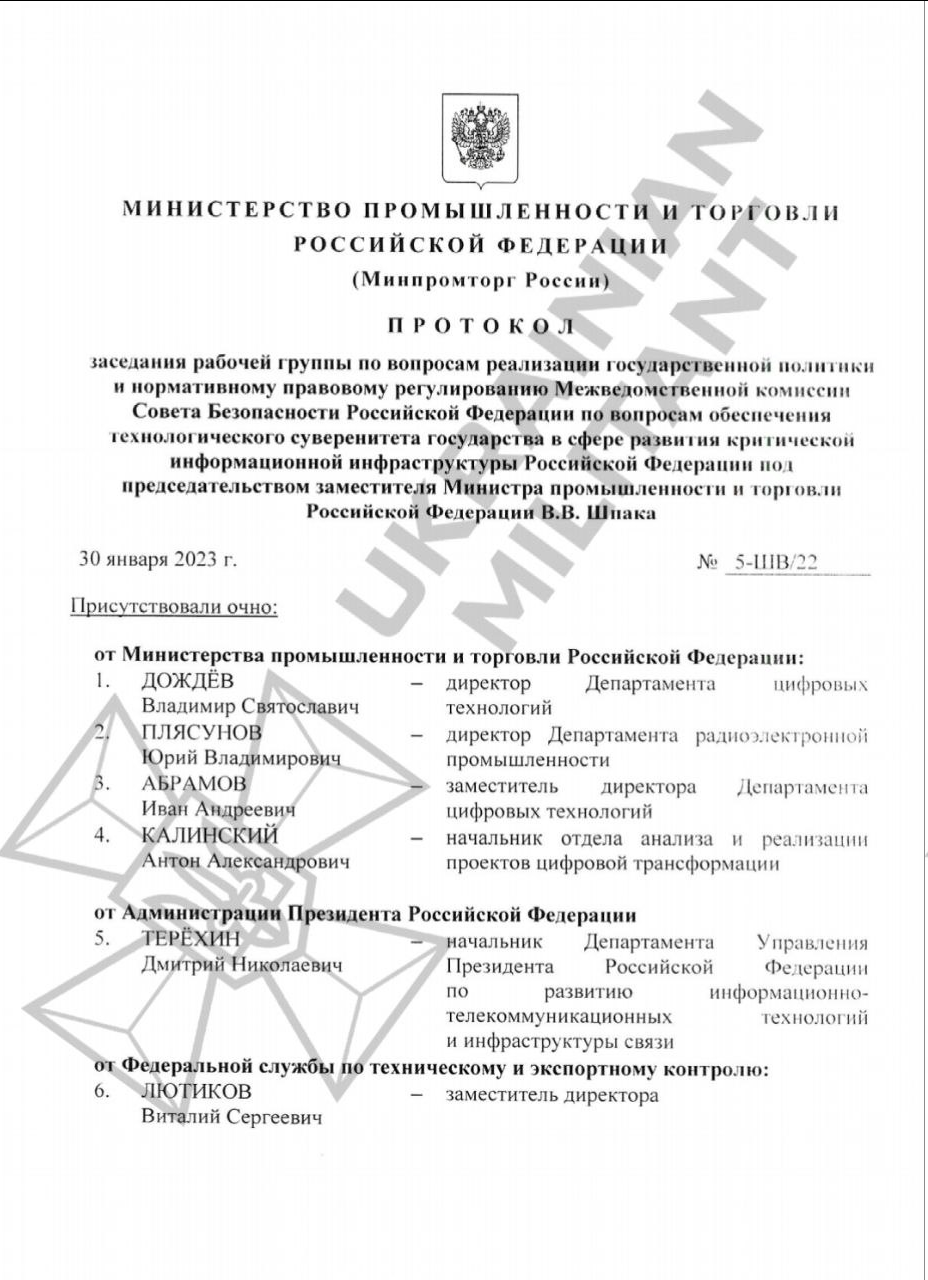

该文件为2023年1月30日俄罗斯工业和贸易部(Минпромторг России)主持的工作组会议协议(Протокол № 5-ШВ/22),主题是“实现国家政策及规范法律调节国家间委员会在俄罗斯联邦关键信息基础设施(КИИ)技术主权保障领域的工作”。

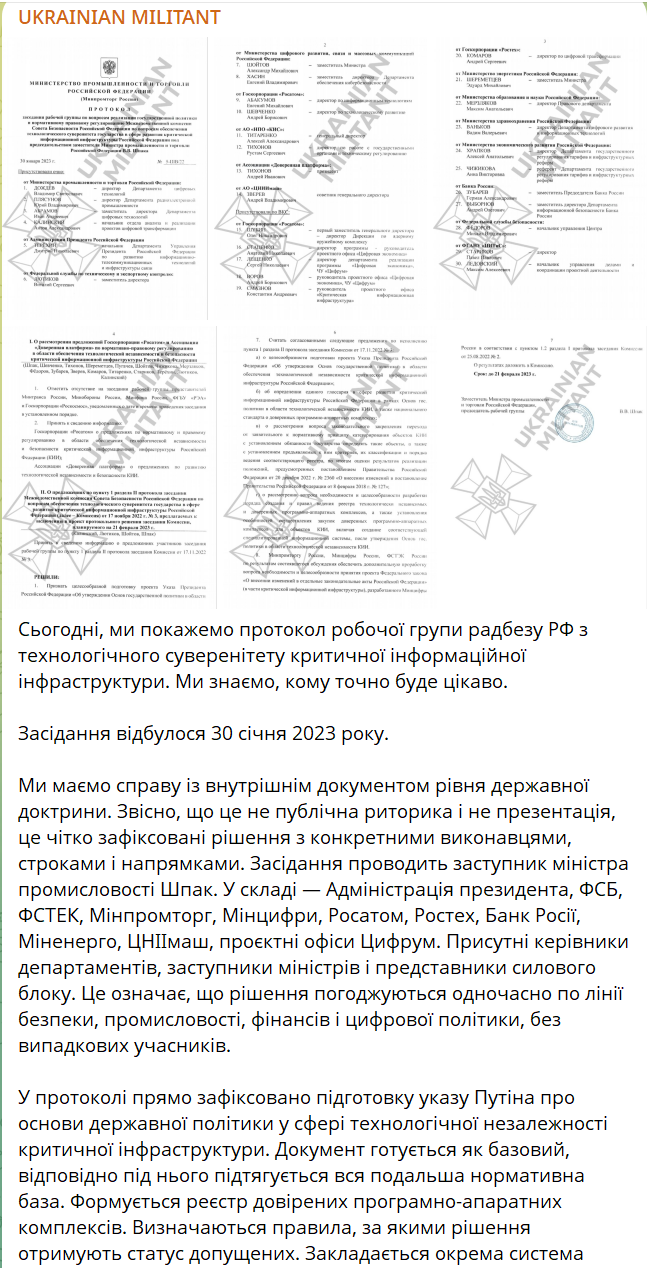

文件详细列出约30名高级官员出席名单(涵盖Минпромторг、总统办公厅、ФСТЭК、Росатом、Ростех、Минцифры、Банк России等),并讨论了:

-

制定总统令草案(《关于批准关键信息基础设施技术主权国家政策基础》); -

创建“受信任平台”(Доверенная платформа)体系; -

建立统一术语表、受信任软硬件复合体注册制度; -

加强国家对КИИ对象的集中分类、采购控制与监督; -

Росатом等实体担任核心整合角色。

泄露方明确指出,此举旨在展示俄罗斯正在构建一个高度集中、封闭的国家控制关键基础设施模型(政权决定对象、批准技术和采购、限制访问)。该泄露属于乌克兰信息战/情报披露行动的一部分,旨在暴露俄罗斯战时技术主权与基础设施防护策略。

风险等级:高(暴露俄罗斯КИИ长期战略规划,可能辅助针对性情报收集或攻击规划,但文件本身为2023年旧文档,实际执行情况需进一步验证)。

攻击组织画像:UKRAINIAN MILITANT

-

类型:乌克兰亲政府/志愿黑客-信息战组织,专注于泄露俄罗斯内部文件、情报披露与宣传。 -

动机:信息对抗、支持乌克兰武装力量(ЗСУ)、暴露俄罗斯国家机构内部运作。常与InformNapalm等OSINT团体协作。 -

TTPs: -

通过网络渗透、内部来源或供应链获取俄罗斯官方文档; -

在Telegram频道公开发布扫描件 + 乌克兰语分析; -

强调文件“非公开修辞”、具体姓名、日期与行动计划,突出俄罗斯“封闭系统”特征。

-

-

近期活动:2026年持续针对俄罗斯军政文件进行泄露,结合信息战(如假Starlink渠道收集俄军数据)。 -

基础设施:主要通过Telegram频道运营,无明确Tor站点或勒索需求,纯披露+宣传。

该组织非传统RaaS或金融勒索团伙,而是典型的冲突期“hacktivist + intelligence leaker”混合体。

受害者/泄露对象:俄罗斯联邦关键信息基础设施(КИИ)政策工作组

-

文件背景:2023年1月30日会议,由时任工业和贸易部副部长В.В. Шпак(Владимир Шпак)主持。会议落实2022年总统令及安全委员会任务,聚焦战后/制裁背景下俄罗斯技术独立与КИИ防护。

-

核心内容验证(基于泄露扫描件):

-

出席人员(部分摘录,用户提供图片完整): -

Минпромторг:Дождёв(数字技术司司长)、Плясунов、Абрамов、Калинский等。 -

总统办公厅:Терёхин(通信技术发展局局长)。 -

ФСТЭК:Лютиков(副局长)。 -

其他:Росатом(Абакумов、Шевченко、Шубин等核能与数字经济代表)、Ростех(Комаров)、Минцифры、Минэнерго、Минздрав、Банк России、ФСБ等。 -

缺席注明:国防部(Минобороны)、航天(Роскосмос)、财政部等虽被通知但未出席,显示角色分配仍在调整。

-

-

讨论要点: -

认可Росатом与“Доверенная платформа”协会的提案; -

准备总统令,确立技术主权政策基础; -

建立受信任软硬件复合体注册、采购规则与国家控制机制; -

国家(而非所有者)决定КИИ对象范畴; -

向单一国家云平台(ГосТех)迁移系统; -

强调Росатом在规范、采购与架构中的中心作用。

-

-

文件末页:Шпак签名 + 俄罗斯印章 + 乌克兰三叉戟水印(泄露方添加)。

-

文件真实性高度可信:格式、印章、人员姓名与俄罗斯官方机构架构一致,主题完全符合俄罗斯自2017年《КИИ安全法》(187-FZ)以来持续推进的技术进口替代与主权化政策(尤其2022年总统令强化制裁应对)。

事件详情与时间线

-

泄露日期:2026年3月31日(Telegram帖子)。

-

泄露方声明要点(乌克兰语翻译摘要):

-

俄罗斯正在建设“完全集中控制”的КИИ模型:政权决定对象、技术、采购与执行。 -

系统封闭,访问受限,旨在长期抵御外部压力。 -

强调Росатом作为“整合者”的角色,“受信任平台”负责工业部分。 -

缺席国防部等显示管理重组仍在进行。 -

发布目的:展示敌方内部逻辑,帮助理解其规划深度与机制。

-

这不是首次类似泄露,而是乌克兰信息战持续行动的一部分。

对乌克兰/西方观察者:可将此作为俄罗斯技术主权战略的公开佐证,用于情报分析,但需注意文件时效性(2023→2026,执行可能已有更新)。

暂无评论内容