事件概述

2026年3月26日,伊朗支持的威胁行为者Handala Hack Team 宣布启动“Operation Lockheed Martin”新阶段。该团体声称已获取并泄露28名驻以色列(其公告中称为“被占领土”)Lockheed Martin(洛克希德·马丁公司)高级美国工程师的完整个人信息,包括姓名、身份证号、护照、居住地址、服务基地及家庭细节。

行为者通过电话联系部分目标工程师,展示对私人生活的深度掌握,并发出48小时最后通牒:要求立即停止与“犹太复国主义政权”合作并离开以色列,否则将面临“导弹打击住所”及“美国境内友人拜访家人”等物理威胁。该公告附带POC文件(LM-List-landscape.pdf),公开列出28名员工的姓名、手机号码、工作地点及以色列详细地址,构成严重doxxing(人肉搜索)及人身安全威胁。

Handala Hack Team 被多家情报机构及安全厂商(如Check Point、Palo Alto Unit 42、FBI/DOJ)归因于伊朗情报部(MOIS) 下属的 Void Manticore / Red Sandstorm / Banished Kitten 集群,长期从事破坏性wiper攻击、hack-and-leak及心理战。

风险评估:高。Lockheed Martin作为美国国防核心承包商,此次事件直接威胁F-35、F-22及THAAD等关键项目现场工程师及其家庭安全,可能引发连锁供应链安全事件及情报泄露风险。事件发生于美伊/以冲突持续升级背景下,属于典型地缘政治驱动的混合威胁。

事件详细描述

-

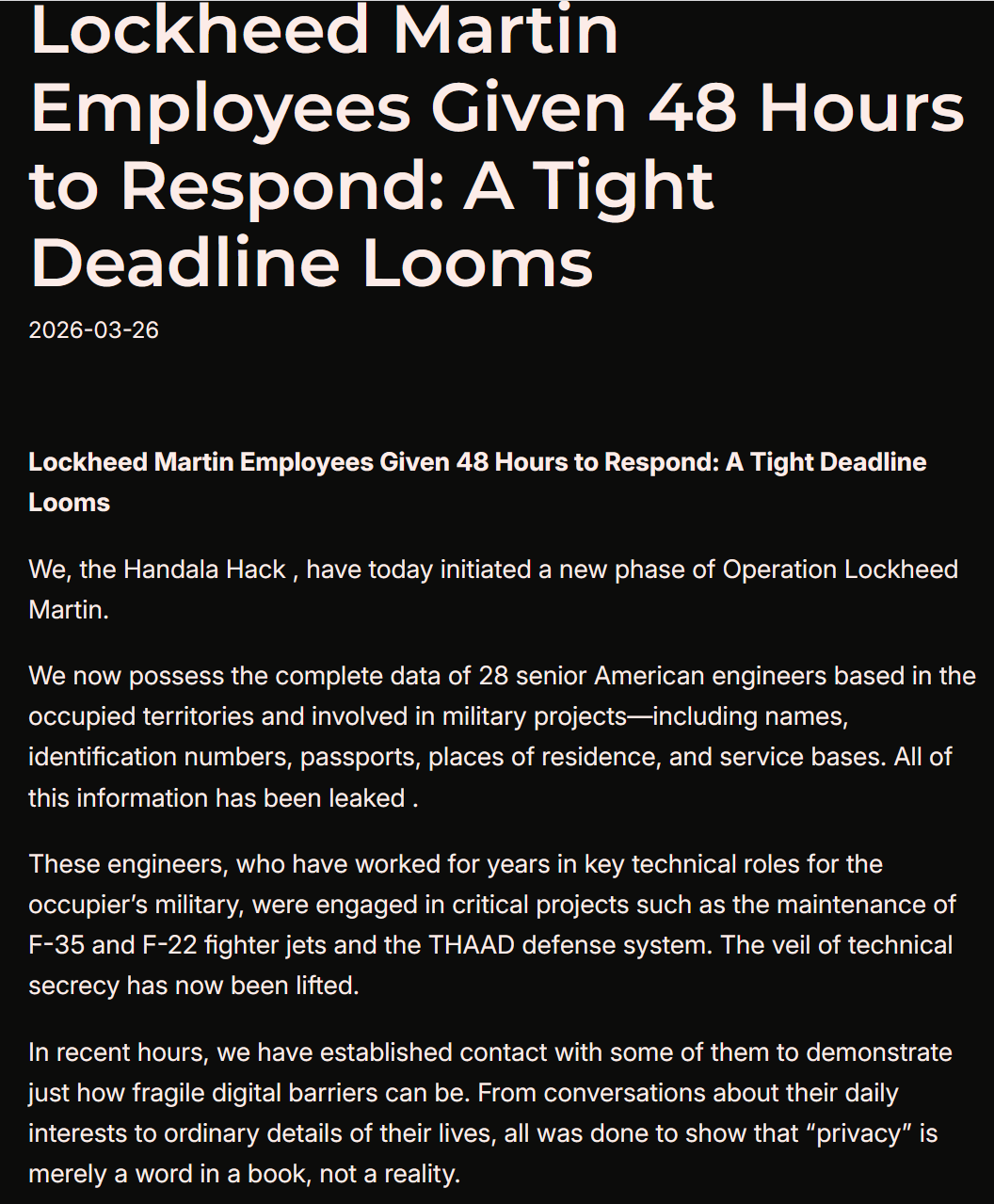

公告核心内容(handala-team.to原始文本):

团体声称掌握28名驻以色列洛克希德·马丁高级工程师“完整数据”,涉及F-35/F-22战机维护及THAAD防御系统项目。他们已电话联系目标,告知子女姓名、最爱食物、周末活动及美国境内家庭住址,并设定48小时倒计时(自2026年3月26日公告发布起)。未响应者将面临“住所成为导弹目标”及“美国友人探访家人”等威胁。结束语为“Go home right now.”(立刻回家)。 -

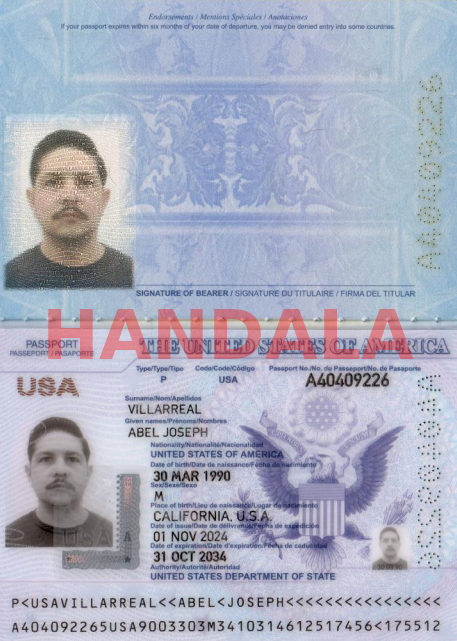

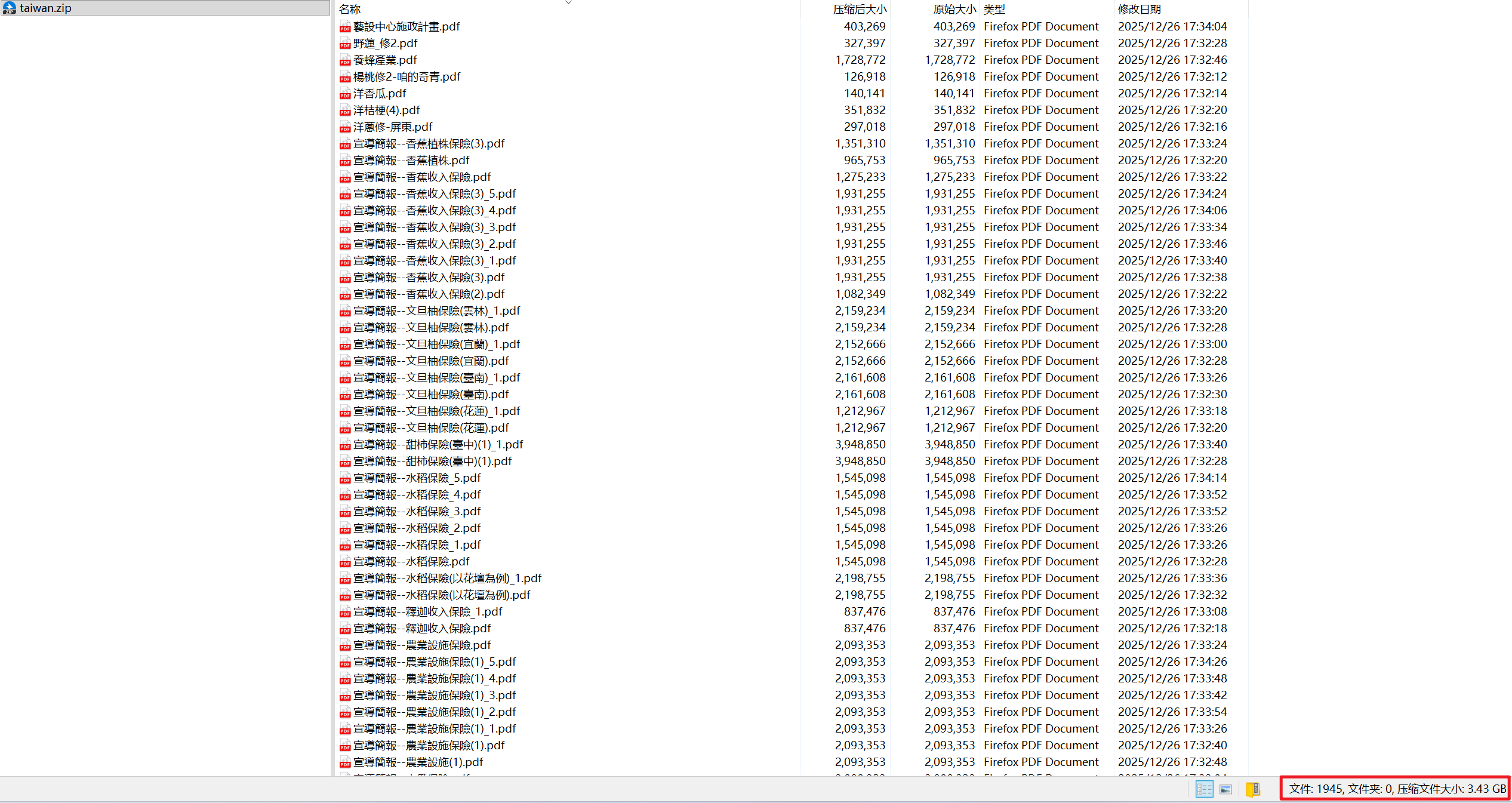

泄露数据:

文件标题“Lockheed Martin Employees in Israel”,列出28名人员完整信息:-

字段:全名、手机号码(以色列972区号或美国区号)、工作地点(Tel Nof AFB、Nevatim AFB、IAI-BG机场、Tel Aviv Hilton等)、详细以色列地址(街道、公寓号)。 -

示例(部分,非完整公开):Abel Josef Villarreal(Tel Aviv Hilton)、Avinoam Apter(Tel Aviv 4 Berkovitz St.)等。

文件无脱敏,直接暴露可用于物理跟踪或进一步社会工程的PII,真实性待洛克希德·马丁官方确认,但文件结构与真实承包商部署高度吻合。

-

夜组评语:本次事件是伊朗国家支持威胁行为者将cyber能力与物理威胁相结合的典型案例,凸显国防工业在冲突环境下的人身安全与数据保护双重脆弱性。

暂无评论内容