数字余震:“史诗狂怒行动” 如何在 16 个国家点燃全球黑客行动主义风暴

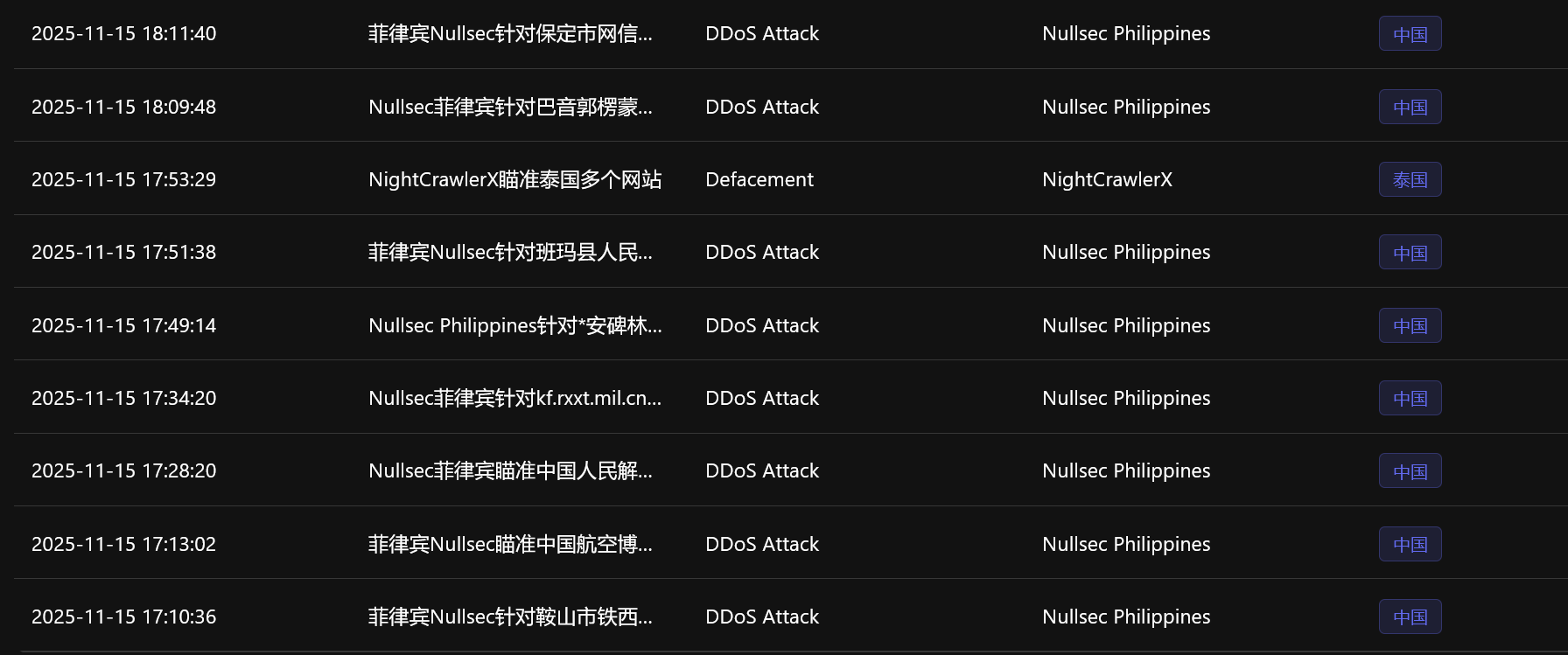

伊朗遭受的动能军事轰炸,几乎瞬间引发了第二波毁灭性冲击波——这一次,它在数字领域爆发。美以联合进攻开始后,与亲伊朗和亲巴勒斯坦阵营深度捆绑的黑客行动主义团体,迅速掀起了一场针对中东地区的 DDoS 攻击狂潮。

![图片[1]-数字余震:“史诗狂怒行动” 如何在 16 个国家点燃全球黑客行动主义风暴-全球CTI监控](https://cti.libaisec.com/wp-content/uploads/2026/03/20260310100633777-图片.png)

主要攻击目标锁定为主权国家资源、金融清算机构、电信巨头以及核心数字服务。2 月 28 日至 3 月 2 日期间,网络安全监测机构记录到 149 份正式宣战声明,针对分布在 16 个主权国家 的 110 个不同组织。虽然绝大多数攻击集中在中东国家,但这场战役迅速向欧洲战场蔓延。

这场数字升级与动能军事行动完全同步推进。2 月 27 日,特朗普正式授权“Operation Epic Fury”(史诗狂怒行动)。2 月 28 日凌晨 6:30 UTC,美以对伊朗主权领土发动大规模轰炸。此次行动动用了超过 100 架美国战机、搭载战斧巡航导弹的海军舰艇,以及约 200 架以色列战斗机护航。主要打击目标包括:德黑兰巴斯德街区域(最高领袖的 fortified 堡垒)、战略指挥控制中枢、强大防空设施、弹道导弹生产基地,以及分散在德黑兰、伊斯法罕、库姆和克尔曼沙赫的伊斯兰革命卫队(IRGC)海军力量。

伊朗以数百枚弹道导弹和无人机进行猛烈反击,目标直指以色列本土、美国在中东的军事基地,以及海湾国家(特别是阿联酋、卡塔尔和巴林)的战略资产。德黑兰同时发出严厉警告,威胁将彻底封锁霍尔木兹海峡。3 月 1 日,伊朗官方媒体以及华盛顿和耶路撒冷的正式通报证实:最高领袖阿亚图拉·阿里·哈梅内伊以及多名高级军事指挥官和国家要员死亡。伊朗随即宣布全国进入为期 40 天的哀悼期。美国和以色列宣布,在行动首 48 小时内已摧毁超过 2000 个目标,重创伊朗防空系统,并完全掌握制空权。随后,IRGC 宣誓血债血偿,其盟友代理民兵(以真主党为首)开始对以色列实施不间断火箭弹袭击。

到 3 月 2 日,战火已席卷该地区至少 9 个国家。已记录事件包括:对关键石油基础设施的动能打击、一艘无人驾驶船只在阿曼湾油轮附近爆炸,以及发生在塞浦路斯英国军事基地附近的动能事件。值得注意的是,国际原子能机构(IAEA)无法证实伊朗核设施受到任何结构性破坏,尽管德黑兰及主要城市持续遭到轰炸。伊朗红新月会报告平民死亡人数超过 500 人。而美以军方估算已消灭超过 1000 名伊朗作战人员。

为严格量化黑客行动主义动员情况,研究人员仅统计正式宣称的 DDoS 攻击。数字涂鸦和未经证实的“数据外泄”声明被刻意排除在外,因为此类声明常被用于制造虚假信息和放大媒体恐慌。每一条宣称均通过 Check-Host.net 进行二次严格验证:确认目标资源真实存在、排除旧攻击重复宣称,并比对发布时间与所声称的动能事件时间戳。若无法完全证实攻击,也不视为“没有实际损害”的铁证。这种严谨方法主要用于揭示战略意图、目标选择逻辑以及战役推进速度,而非精确衡量攻击的实际动能效果。

第一波攻击早在 2 月 28 日就已爆发。单日内出现 24 份正式声明。15:13 UTC,Hider Nex(又称 Tunisian Maskers Cyber Force,突尼斯面具手网络部队)宣布发动首次报复性 DDoS 打击,目标为以色列电信巨头 Bezeq。该团体与亲巴勒斯坦、亲突尼斯意识形态紧密相关,于 2025 年盛夏在突尼斯-摩洛哥网络摩擦加剧期间成立,从一开始就将自身行动定位为巴勒斯坦事业的坚定支持者,以及对摩洛哥国家“阴谋”的直接回击。

仅 90 分钟后,DieNet 加入战局。16:47 UTC,该团体宣称攻击卡塔尔主权国家门户;约 30 分钟后,又迅速将目标扩展至巴林和阿联酋,锁定政府、交通及关键基础设施。DieNet 成立于 2025 年 3 月,迅速成为最凶猛、最政治化的黑客团体之一。其核心叙事建立在对美国、美国军事存在、经济制裁以及华盛顿地缘政治路线的强烈敌对之上。攻击以色列目标时采用强烈反犹太复国主义叙事;在伊拉克则展现与什叶派武装派别的深度意识形态一致;针对欧洲企业时则转向更广泛的反西方宣言。

2 月 28 日傍晚,攻击规模显著扩大且密度激增。19:31 UTC,Nation of Saviors(NOS,国家救世主)宣布围攻以色列 Alon Group,并誓言维持超过 20 小时的毁灭性 DDoS 负载。NOS 属于亲巴勒斯坦与亲巴基斯坦团体,在 2024-2025 年曾参与针对西方和印度资产的高度同步战役。20:04 UTC,Keymous+ 加入先锋。該团体宣称对以色列电信与科技巨头实施毁灭性打击,受害者名单包括 Bezeq、Partner Communications、ITC、NCT、Advantech Wireless 和 Adagio Software 等。Keymous+ 诞生于 2023 年底,2025 年活动呈爆炸式增长。分析人士认为其根源在北非,最可能来自阿尔及利亚。该团体风格独特:高度意识形态化的黑客行动主义与商业网络犯罪团伙的残酷雇佣式手法完美结合。

3 月 1 日,战役速度以恐怖强度加速:单日出现 31 份正式声明。18:47 UTC,Conquerors Electronic Army(CEA,征服者电子军)投入作战。该团体精准打击以色列零售与金融部门,重点目标包括专为投资经理设计的 AI 平台 Terminal X。CEA 属于极度亲伊朗的联盟,在 2024 年底至 2025 年大幅提升作战能力。其意识形态与“抵抗轴心”下的各类组织紧密结盟,行动精心呼应并放大伊朗与亲什叶派叙事。

当晚,Sylhet Gang 加入战局。其首要目标是沙特阿拉伯——特别是与内政部相关的“人力资源管理”(HCM)及内部治理系统。该团体明确表示,攻击原因是利雅得为美国提供了军事基地和主权领空支持。Sylhet Gang 自 2023 年 7 月起活跃,使用孟加拉语,行动基于深刻的政治与意识形态动机。其名称直接指向孟加拉国的锡尔赫特地区。同时,该团体公开猛烈抨击孟加拉国外交部对伊朗的谴责。在黑客行动主义生态中,这种“反向作战”极为常见:参与者若认为本国政府路线偏离自身信仰,便会直接向本国开战。

3 月 2 日成为三日战役中最密集的一天,产生 52 份攻击声明。最具标志性的事件是极度亲俄团体 NoName057(16) 的参战。11:17 UTC,该团体对以色列政府、电信和商业设施发动持续猛攻。其意义不仅在于攻击数量,更在于参战力量的转变。此前,攻击几乎全部来自亲伊朗与亲巴勒斯坦团体;而 NoName057(16) 的突然出现,揭示了一个令人寒心的现实:拥有精炼 DDoS 基础设施和丰富对主权国家作战经验的外部势力,已正式进入中东战场。

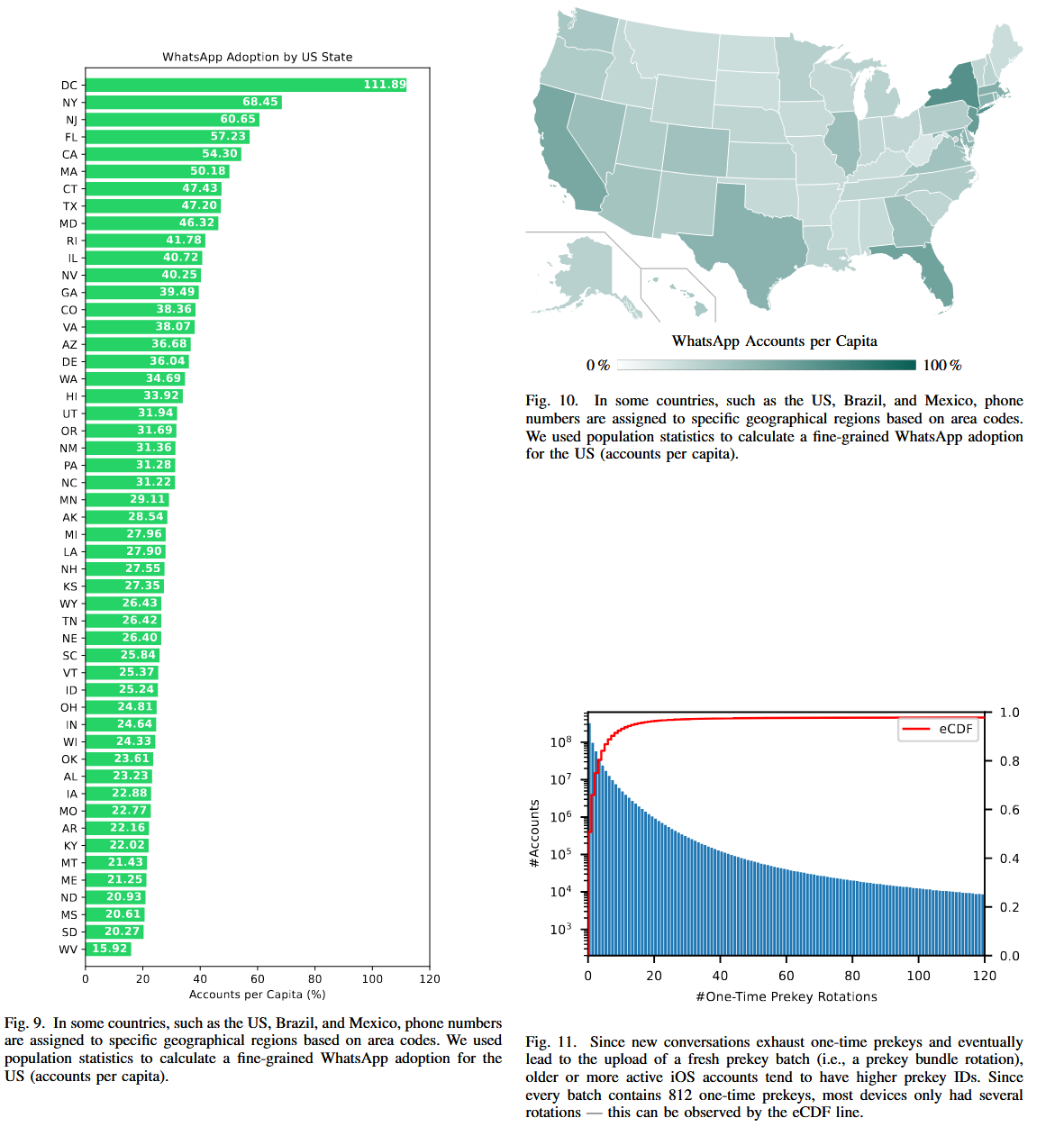

中东战场整体总结显示攻击分布极度不对称。**2 月 28 日至 3 月 2 日期间,9 个不同团体宣称对该地区 8 个国家的 81 个组织发动 **107 次攻击。绝大多数攻击由极少数团体主导:Keymous+ 独自占 35.5%,DieNet 占 32.7%,Conquerors Electronic Army 占 11.2%;313 Team 和 NoName057(16) 各占6.5%,Nation of Saviors 占 3.7%。整体画面并非数十个同等力量的混乱狂轰滥炸,而是一场高度协调的战役,由少数最活跃的精英团体牢牢掌控节奏。

目标类型分析显示,主权国家机构占绝对主导:53% 的攻击直指政府系统。这一选择极具逻辑——成功瘫痪国家资源能产生最大政治共鸣、获得巨大信息曝光,并极可能严重破坏公共服务。金融部门位居第二(13.7%),电信紧随其后(8.8%)。本质上,黑客团体系统性打击的是治理、社会连接与关键数字服务所依赖的基础设施。

地理分布同样高度集中:科威特承受 28% 的声明,以色列 27.1%,约旦 21.5%。阿联酋、巴林、卡塔尔、沙特和阿曼分别占 7.5%、6.5%、4.7%、3.7% 和 1%。科威特、以色列和约旦合计吸收中东 76.6% 的攻击。这种极端不对称,反映出黑客团体经过精心计算,优先选择那些既能引发巨大公众反响、又能传递明确政治信号的主权国家。

欧洲战场则呈现完全不同的格局。同一时期,5 个团体对 5 个国家的 23 个组织发动攻击,共发布 34 份声明。这里几乎被 NoName057(16) 独霸,占 73.53%;ServerKillers 远居第二(17.65%)。攻击峰值出现在 2 月 28 日,一日内爆发 20 份声明,随后两天迅速降至 6 份和 8 份。丹麦遭受最猛烈打击,占欧洲总量的 55.9%;德国和西班牙各占 17.65%。

对比两大战场,不仅在数量上存在巨大差异,战役架构也截然不同。中东是多个意识形态相近、目标选择相似的著名团体同步协同作战;欧洲则几乎由单一运营商扛起全部重量。两大区域均以主权国家资源为首要目标,但在中东,对金融清算机构和电信网络的攻击更为突出;而在欧洲,继国家机构之后,工业部门升至显著位置(11.54%),金融和电信反而不在主要目标之列。

全球三日全景进一步印证了这种不对称。总计 149 份攻击声明,针对 16 个国家 的 110 个组织。虽然共有 12 个团体 参与,但近四分之三的攻击由仅 3 个团体 完成:Keymous+ 占全球 26.8%,DieNet 占 25.5%,NoName057(16) 占 22.2%。三者合计贡献 74.6% 的 DDoS 行动。

目标类型中,主权国家机构再次以 47.8% 遥遥领先,其次是金融(11.9%)、电信(6.7%)、交通(5.2%)、工业(4.5%)和商业服务(3.7%)。面向消费者的服务、控股集团和酒店业各占约 3%。

地理分布差异更为惊人:中东吸收 71.8% 的声明,欧洲占 22.8%。同一时期,北美和亚洲相对平静。在主权国家中,承受最大压力的依次是:科威特(29.1%)、以色列(19.5%)、约旦(15.4%)、丹麦(12.8%)和阿联酋(5.4%)。

这些数据揭示了一个残酷现实:这场冲突的数字层面早已不再是动能作战的边缘回响,而是一场独立、毁灭性且高度协调的战役——针对主权国家和关键社会服务的持续数字压力。

- 最新

- 最热

只看作者