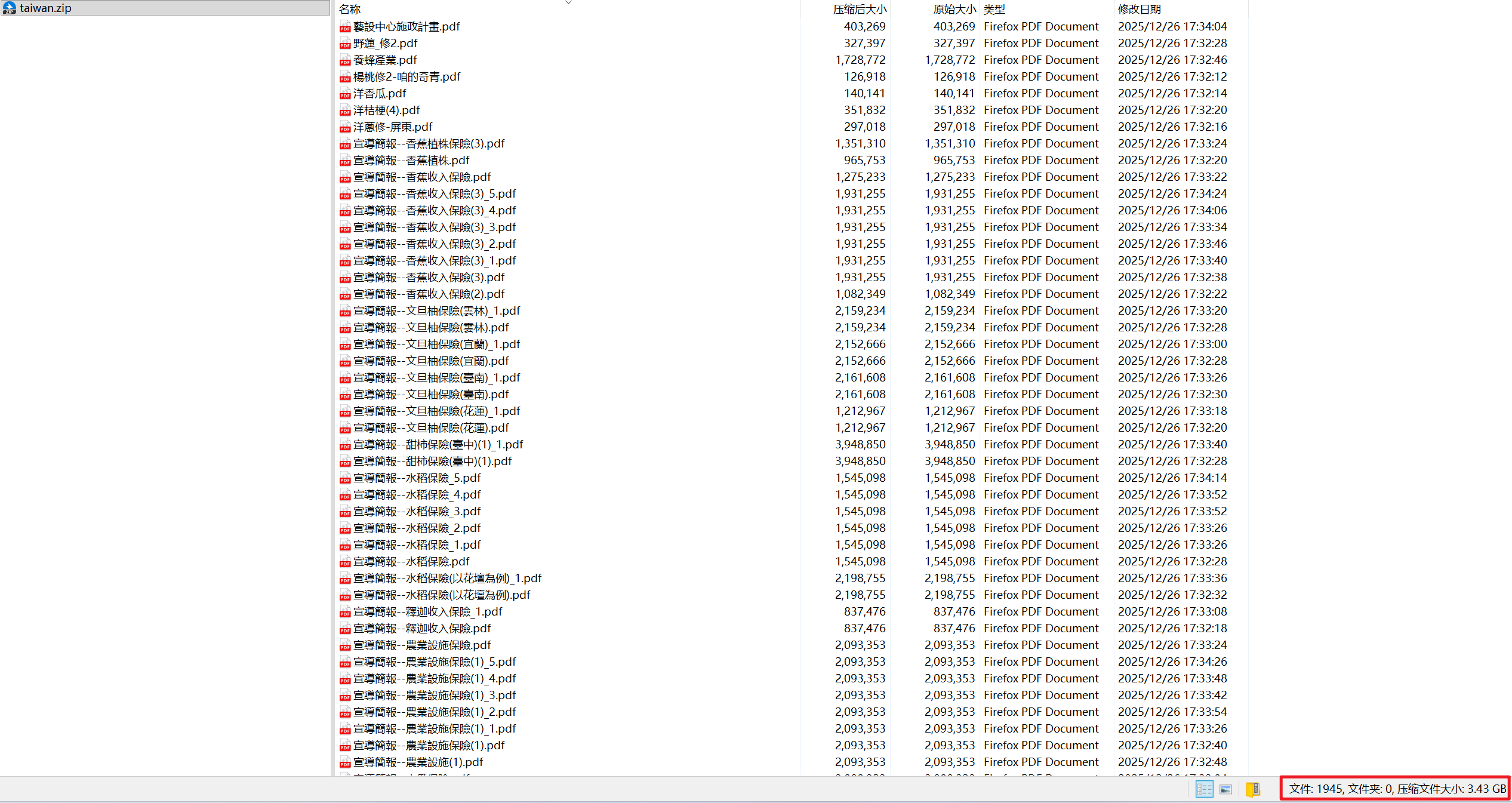

2025年12月9日,【暗网威胁情报监测系统发现】一份标为机密的文档,标题为“印度空军远程地对空导弹系统(LRSAM – IAF)初步服务质量要求(PSQR)”,日期为2017年7月18日,版本1.4,已被泄露。该20页文档源于印度国防研究与发展组织(DRDO),概述了印度空军先进防空系统的详细操作和技术规格。泄露内容包括文档页面的扫描图像,揭示了诸如交战范围高达350公里(理想380公里)、同时跟踪多达100个目标以及与印度综合空中指挥与控制系统(IACCS)集成的能力。

此事件与针对印度国防实体的网络入侵模式一致,包括2025年4月声称从DRDO窃取20 TB数据的勒索软件事件,以及2025年1月由巴基斯坦支持的团体发起的恶意软件活动。

事件概述

泄露文档以结构化文本格式提供,并嵌入页面扫描,标为“印度国防部顶级机密文档,涉及LRSAM导弹”。它详细说明了LRSAM系统的PSQR,这是印度正在进行的Kusha项目的先驱,该项目是本土远程地对空导弹(SAM)程序,旨在提供类似于俄罗斯S-400系统的分层防空。

- 文档详情:

- 来源:DRDO,国防研究与发展实验室。

- 分类:机密(尽管泄露描述将其升级为顶级机密)。

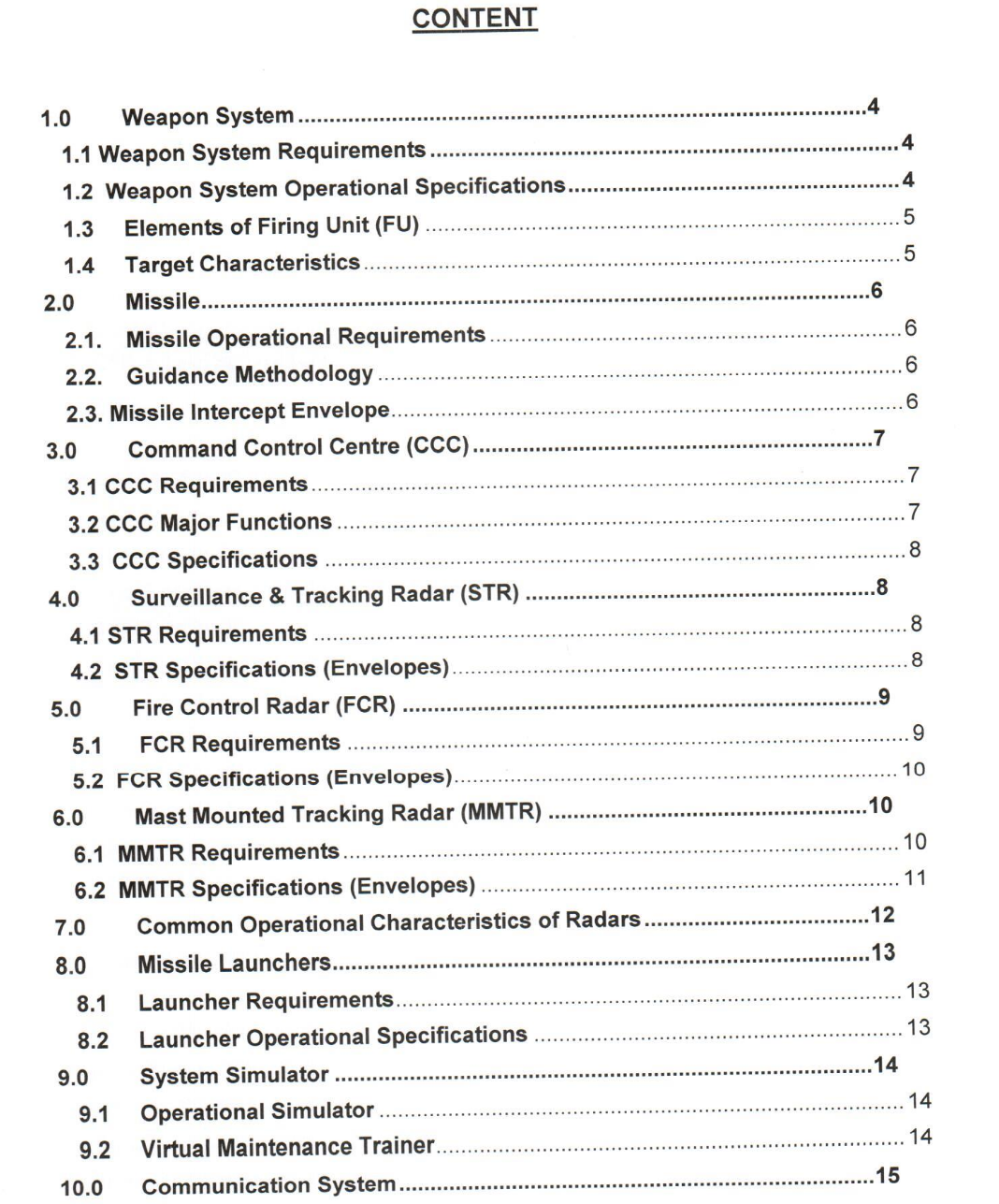

- 内容:涵盖武器系统要求、导弹变体、雷达(监视与跟踪雷达 – STR、火控雷达 – FCR、桅杆安装跟踪雷达 – MMTR)、发射器、模拟器、通信系统以及IACCS接口。

- 关键日期:文档日期2017.07.18;当前分析日期2025.12.09。

泄露似乎是针对印度国防基础设施的更广泛网络活动的组成部分。OSINT表明DRDO未公开承认此特定文档的泄露,但它符合报告的入侵事件:

- 2025年3-4月,一个黑客团体声称访问了DRDO的20 TB数据,包括战略项目的机密文档,并在暗网上出售。

- 2025年1月,巴基斯坦支持的行为者针对DRDO研究人员部署了感染恶意软件的PDF文件,尝试数据外泄。

- 历史事件包括阿尔及利亚黑客破坏DRDO网站,以及巴基斯坦团体如“Pakistan Cyber Force”声称访问敏感军事数据。

LRSAM/Kusha项目背景

LRSAM程序,现已演变为Kusha项目,是DRDO为印度空军和海军开发本土防空系统的努力。在2017年后启动,包括三种导弹变体,射程分别为150公里、250公里和350公里,能够拦截飞机、巡航导弹、无人机和隐身目标。该系统集成相控阵雷达、指挥中心和网络中心操作。

公开发展:

- 2023年批准,M1拦截器首次测试预计2026年。

- 设计用于中和隐身战斗机和精确制导弹药等威胁。

- 补充进口系统如S-400,提升印度的多层防空。

2017年的PSQR代表早期要求,早于项目全面批准,包括理想规格如380公里射程,与当前目标一致。

泄露文档技术分析

文档提供了LRSAM发射单元(FU)的详细细节,可能有助于对手进行漏洞评估:

提取的关键规格:

潜在利用:

- 间谍价值:雷达包络规格(如方位覆盖360°/±45°,仰角0°-70°)和ECCM(如64个点频)可能有助于干扰或规避策略。

- 反制措施开发:目标RCS阈值(0.01-10 m²)和制导方法的知识可能指导隐身技术或诱饵设计。

- 集成洞察:IACCS接口细节(如使用SRTP/TLS进行安全通信)揭示网络漏洞。

文档年代(2017年)表明规格可能已演变,但核心要求仍与Kusha项目相关。

暂无评论内容