2025年11月19日,【暗网威胁情报监测系统发现】黑客宣称“NVIDIA Data Breach Leaked”,NVIDIA 数据泄露并提供所谓泄露文件的下载链接。

NVIDIA 是一家美国跨国科技公司,以图形处理单元(GPU)的领先制造商而闻名,适用于从游戏到人工智能(AI)等多种应用。除了GPU外,英伟达还设计用于移动和汽车计算的芯片系统芯片。

2025年11月,NAVIDA遭遇数据泄露,导致源代码被盗。

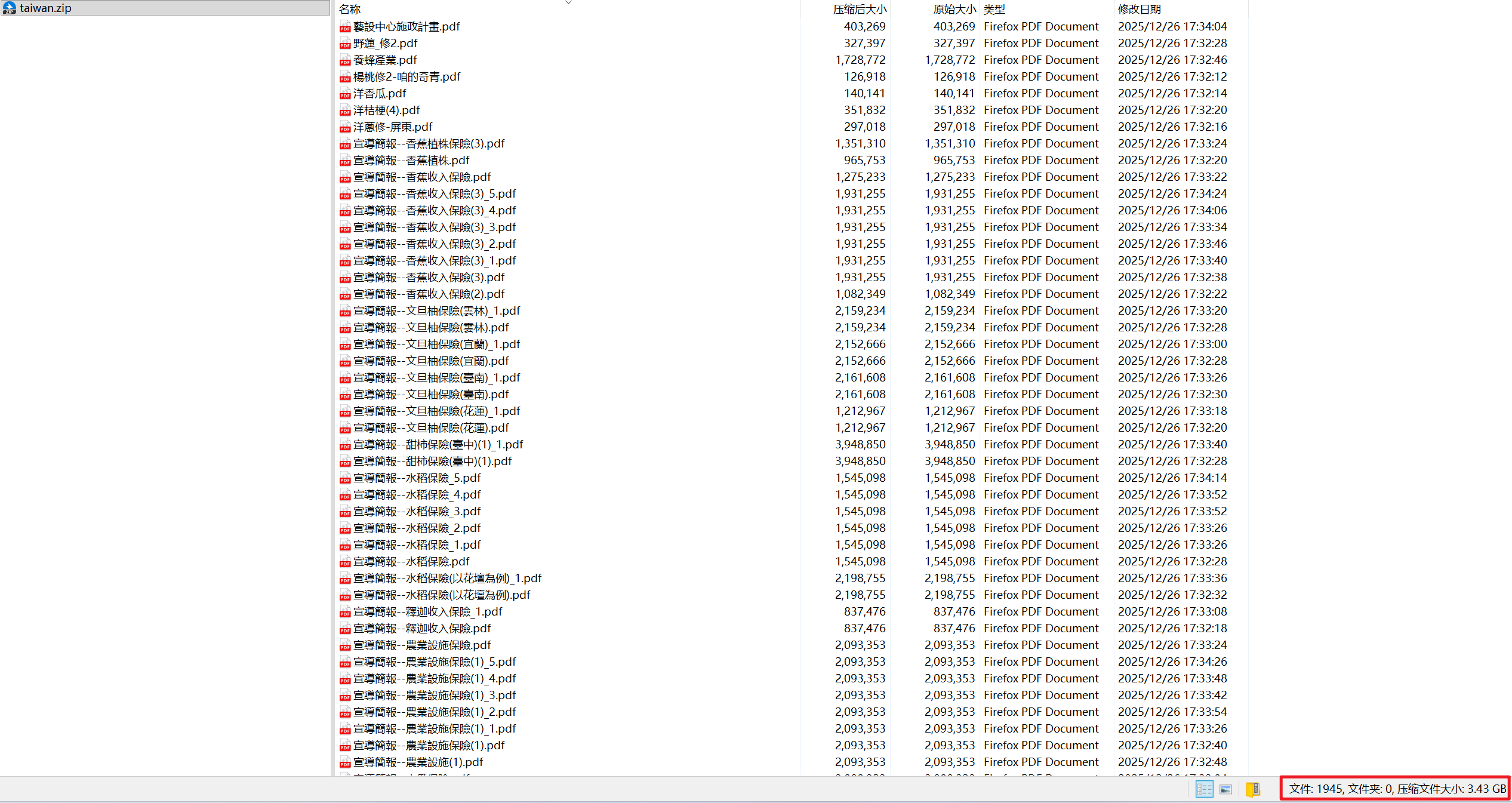

文件概述

- 用户提供的 treetxt.txt 文件显示了一个完整的 NVIDIA 内部源码目录树,主要包含:

- 用户态驱动(NVIDIA-x86_64-256.25,较旧版本)

- 多个版本的 Linux 内核模块源码(NVIDIA-kernel-module-source-520.56.06、580.65.06 等)

- 包括 kernel-open、nvidia-drm、nvidia-uvm、nvidia-modeset 等核心组件

- 支持多代 GPU 架构(Ampere、Hopper、Turing、Volta,甚至 Blackwell 的 hwref)

- GSP(GPU System Processor)相关代码、RMAPI、HAL 等高度敏感部分

- 该目录树与 NVIDIA 官方开源的 Linux GPU 内核模块(https://github.com/NVIDIA/open-gpu-kernel-modules)结构高度相似,甚至包含更多历史版本和内部路径(如 generated、arch/nvalloc 等)。

真实性判断

- 并非2025年全新大规模泄露:

- NVIDIA 上一次重大泄露事件为 2022年2-3月 Lapsus$ 攻击,泄露了约1TB数据,包括部分驱动源码、DLSS 源码、代码签名证书等。

- 2022年后,NVIDIA 从 R515 驱动开始逐步开源 Linux 内核模块(2022年5月正式发布开源仓库),目前最新版为 580.xx 系列,完全公开在 GitHub。

- 文件中出现的 520/580 系列源码,正是 NVIDIA 官方已开源的部分(或其扩展)。

- Blackwell(GB100 等)相关 hwref 目录在官方开源仓库中也存在类似结构。

- 可能来源:

- 攻击者将 官方开源代码 + 2022年泄露的旧代码 + 少量内部构建路径 打包,伪造成“全新泄露”以在暗网售卖或吸引流量。

- 也可能是某些企业/开发者内部构建树的外泄,但不包含全新未公开的核心知识产权(如完整硅片设计、最新 GSP 固件等)。

- 截至2025年11月19日,主流媒体、安全厂商(如 CrowdStrike、Mandiant、Microsoft)均无 NVIDIA 2025年新泄露事件的通报。

结论与建议

- 这不是 NVIDIA 在 2025 年遭受的新数据泄露事件,而是 2022年 Lapsus$ 泄露 + 官方开源代码的混合重新包装。

- 对普通用户影响有限(官方驱动已更新多年),但对使用旧驱动或自定义编译的环境仍有潜在风险。

- 建议:

- 不要下载或运行该“泄露包”中的任何可执行文件。

- 始终从 NVIDIA 官网下载最新驱动(当前为 576.xx 或更高)。

- 企业用户启用驱动签名强制(Driver Signature Enforcement)与黑名单。

- 监控 VirusTotal 等平台上以 NVIDIA 签名的新恶意样本。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容