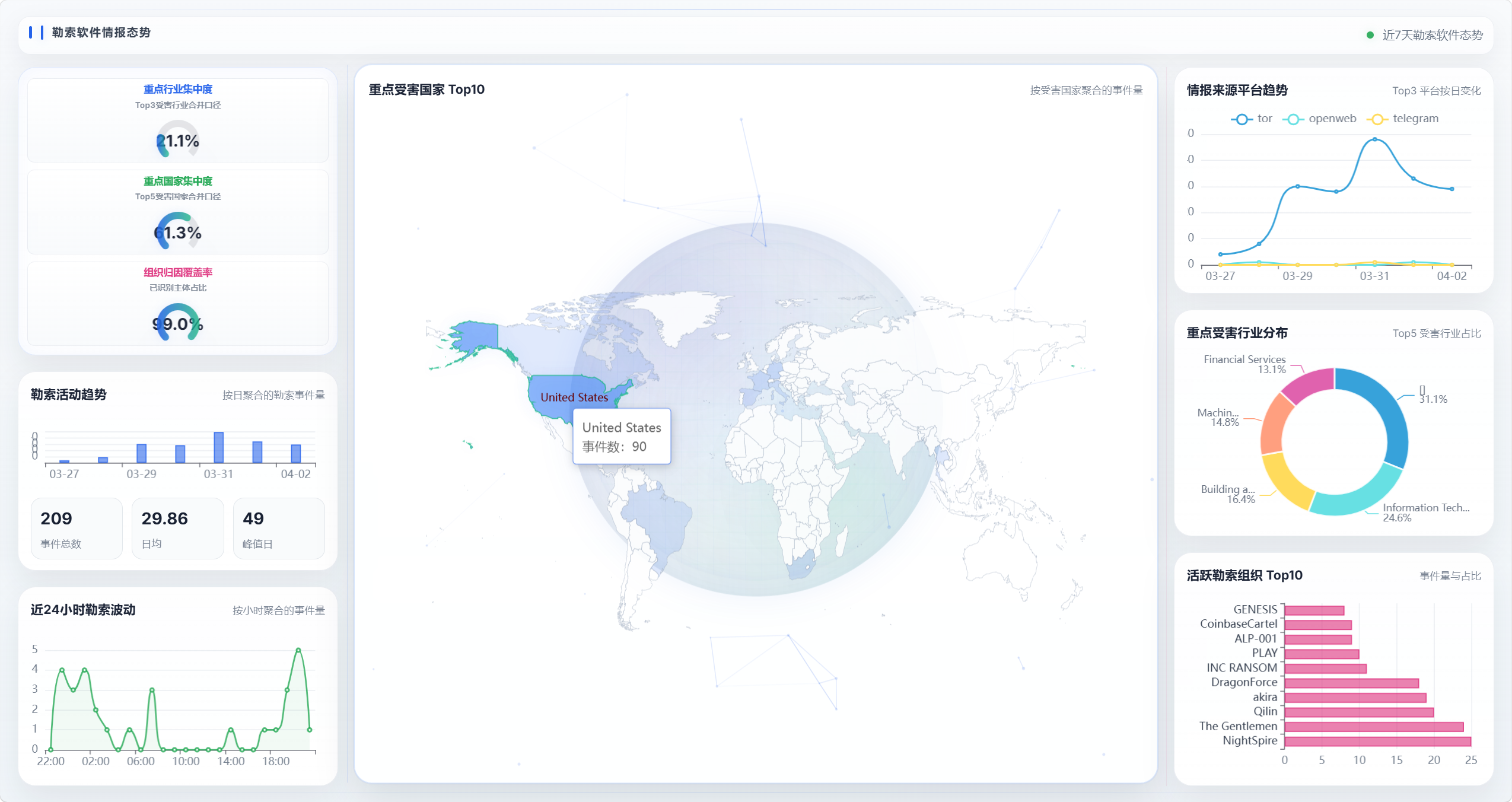

📌 执行摘要

今日共监测到 26起 勒索软件事件,全部发生在2026年4月3日。事件全部为已公开确认的勒索软件攻击受害者披露,多数由攻击团伙主动在暗网或泄露站点发布。

核心趋势:

- NightSpire 单日极端活跃(9起),目标横跨美国、土耳其、法国、瑞士等,呈现“批量打击”特征。

- The Gentlemen 紧随其后(6起),重点针对泰国、捷克、印尼、美国企业。

- 受害者类型多样:制造、建筑、法律、金融、教育、宗教组织、政府部门均有涉及,显示勒索软件团伙已覆盖多行业。

- 受影响地域广泛,已标注国家/地区达15个,美国仍是重灾区。

🔥 最活跃勒索软件团伙

| 排名 | 勒索软件团伙 | 事件数量 | 主要目标类型 |

|---|---|---|---|

| 1 | NightSpire | 9 | 建筑、制造、宗教/非营利组织 |

| 2 | The Gentlemen | 6 | 玩具/包装/零售、保险 |

| 3 | AiLock | 2 | 制造、物流 |

| 4 | Payload | 2 | 咨询、金融 |

| 5 | INC RANSOM | 2 | 运输、法律 |

其他活跃团伙:DragonForce、Nova、Qilin、BEAST、KRYBIT、VenariX Cyber Feeds 等。

🌍 受影响国家/地区分布(已标注)

- 美国:9起(运输、建筑、制造、法律等)

- 泰国:4起

- 土耳其:2起

- 法国:2起

- 其他:瑞士、德国、荷兰、希腊、日本、捷克、印尼、奥地利、埃及、巴西等

🚨 重点高危事件(Top 5)

- NightSpire(20:41:01)——新增一名身份不明企业受害者(sa Va**s),疑似高价值目标。

- NightSpire 多起针对美国实体(Rood Trucking、锡耶纳建筑、海王星机械等)——关键基础设施与制造业风险显著。

- The Gentlemen 针对泰国多家企业(TERMINAL21、联合创造包装、梦幻玩具)——东南亚供应链连续受袭。

- INC RANSOM(21:06:16)——Rood Trucking Company Inc.(美国卡车运输公司),物流行业数据/运营中断风险高。

- Qilin(05:45:12)——福克纳县治安官办公室(美国政府部门),公共安全数据泄露可能引发连锁影响。

📋 完整事件清单(按披露时间降序排列)

| 披露时间 | 标题 | 勒索软件团伙 | 受害国家或地区 |

|---|---|---|---|

| 21:06:16 | Rood Trucking Company Inc.成为INC Ransom勒索软件的受害者 | INC RANSOM | 美国 |

| 20:41:01 | NightSpire勒索软件集团添加了一名身份不明的受害者 (sa Va**s) | NightSpire | – |

| 20:35:57 | 基督复临安息日会东南会议成为NightSpire勒索软件的受害者 | NightSpire | 美国 |

| 20:29:21 | DUBOSSON FRÈRES SA成为NightSpire勒索软件的受害者 | NightSpire | 瑞士 |

| 20:16:57 | 锡耶纳建筑公司成为NightSpire勒索软件的受害者 | NightSpire | 美国 |

| 20:02:03 | Pars ArGe成为NightSpire勒索软件的受害者 | NightSpire | 土耳其 |

| 19:38:35 | 海王星机械 | NightSpire | 美国 |

| 19:26:46 | TTAF Defence成为NightSpire勒索软件的受害者 | NightSpire | 土耳其 |

| 19:15:47 | OCACIA成为NightSpire勒索软件的受害者 | NightSpire | 法国 |

| 18:16:04 | Berning&Söhne GmbH&Co.KG成为AiLock勒索软件的受害者 | AiLock | 德国 |

| 17:56:39 | Piet Vijverberg成为AiLock勒索软件的受害者 | AiLock | 荷兰 |

| 14:12:13 | Asmar、Schor&McKenna、PLLC成为DragonForce勒索软件的受害者 | DragonForce | 美国 |

| 07:57:12 | Tscherne Consulting Steuerberatung GmbH成为有效负载勒索软件的受害者 | Payload | 奥地利 |

| 07:50:40 | United Finance成为有效负载勒索软件的受害者 | Payload | 埃及 |

| 07:36:02 | Wolf Technology Group成为Nova勒索软件的受害者 | Nova | 美国 |

| 05:45:12 | 福克纳县治安官办公室成为麒麟勒索软件的受害者 | Qilin | 美国 |

| 03:11:48 | VG Lawyers成为INC Ransom勒索软件的受害者 | INC RANSOM | 希腊 |

| 02:54:27 | Project1631.com成为Beast勒索软件的受害者 | BEAST | – |

| 02:50:54 | Whiskey&Co., Inc.成为KRYBIT勒索软件的受害者 | KRYBIT | 日本 |

| 01:20:37 | TERMINAL21有限公司。成为绅士勒索软件的受害者 | The Gentlemen | 泰国 |

| 01:16:42 | 城堡瀑布成为绅士勒索软件的受害者 | The Gentlemen | 捷克共和国 |

| 01:10:04 | 联合创造包装解决方案有限公司成为绅士勒索软件的受害者 | The Gentlemen | 泰国 |

| 01:00:31 | 梦幻玩具有限公司。成为绅士勒索软件的受害者 | The Gentlemen | 泰国 |

| 00:51:22 | 印度尼西亚股票人寿成为绅士勒索软件的受害者 | The Gentlemen | 印度尼西亚 |

| 00:37:55 | 美第奇集团成为绅士勒索软件的受害者 | The Gentlemen | 美国 |

| 00:32:29 | Groupe SERAP成为VenariX网络提要勒索软件的受害者 | VenariX Cyber Feeds | 法国 |

📈 威胁态势分析与建议

- 攻击模式:NightSpire与The Gentlemen均采用“双重勒索”(加密+数据泄露)策略,加速受害者支付;部分团伙(如Payload、AiLock)仍在活跃扩张。

- 高风险领域:制造业、建筑、物流、政府/公共安全、法律事务所——这些行业一旦中招,业务中断与数据泄露双重打击严重。

- 防御建议:

- 立即检查是否为NightSpire/The Gentlemen近期目标,重点监控美国、泰国、日本、土耳其企业。

- 加强备份隔离、零信任架构及EDR部署,尤其物流、制造与政府部门。

- 密切跟踪INC RANSOM、Qilin等团伙最新IOC,启用勒索软件专属威胁情报馈送。

- 对已披露受害者(如Rood Trucking、福克纳县治安官办公室)进行关联风险评估,避免供应链二次攻击。

- 建议企业启用24小时勒索软件监测服务,并对关键资产进行紧急渗透测试。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容