执行摘要

2026年3月30【暗网威胁情报监测系统发现】亲俄黑客主义团体RuskiNet在其Telegram群组“RuskiNet Group”中公开泄露并分享了美国通用服务管理局(GSA)的内部员工目录文件GSA_Staff.csv(文件大小757.8 KB)。该文件包含数千条GSA员工记录,包括姓名、职位、工作邮箱(@gsa.gov)、所在州及所属组织(主要为Federal Acquisition Service(FAS)、Public Buildings Service(PBS)及Civilian Board of Contract Appeals)。

此次泄露属于RuskiNet正在进行的#OpUS行动的一部分,同时伴随针对Airbus US网站的DDoS攻击声明。RuskiNet自2025年2月起活跃,主要从事DDoS攻击、数据窃取与公开泄露,针对美国、以色列、印度等西方/盟国实体。该事件暴露了GSA关键采购、合同管理和公共建筑部门的人员情报,可能被用于后续鱼叉式钓鱼、社会工程学攻击或供应链渗透。

数据暴露细节

-

泄露平台:RuskiNet Group Telegram频道(群组头像为经典黑客蒙面形象,红色“RuskiNet”标识)。 -

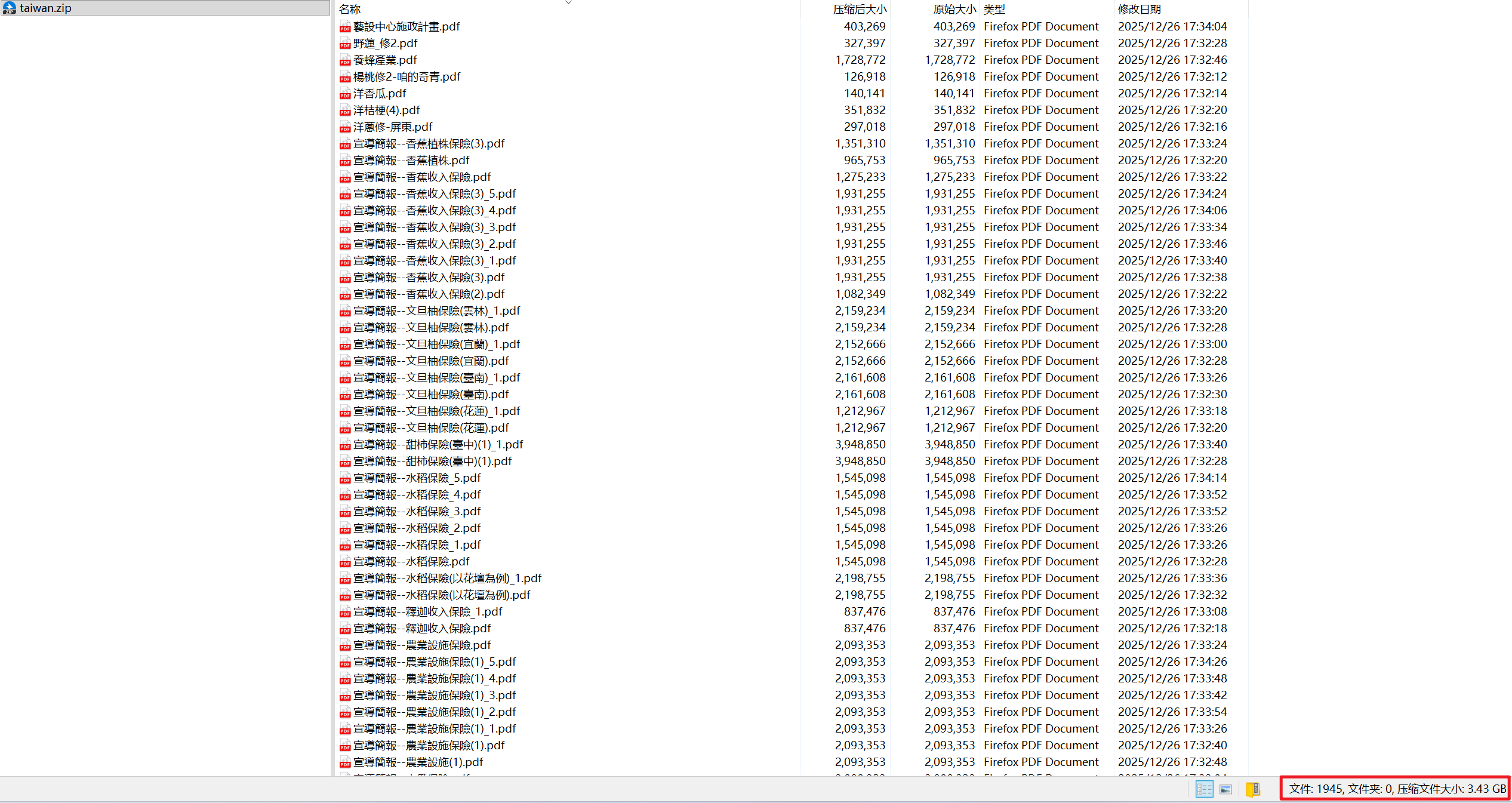

泄露文件:GSA_Staff.csv -

字段:Last Name, First Name, Job Title, Work email, State, Organization。 -

数据规模:文件约757.8 KB,含数千条记录(从已公开样本看覆盖数百至上千名员工)。 -

核心部门: -

**Federal Acquisition Service (FAS)**:大量采购分析师(Procurement Analyst)、合同专员(Contract Specialist)、IT专家(IT Specialist (Cyber/INFOSEC/APPSW))、项目经理。 -

**Public Buildings Service (PBS)**:建筑师、总工程师(General Engineer)、项目经理、施工控制代表等基础设施相关角色。 -

Civilian Board of Contract Appeals:董事会法官、律师、管理分析师等。

-

-

敏感性:全部工作邮箱为官方@gsa.gov域名,职位信息可精准识别关键决策者和技术人员。无明显个人敏感数据(如家庭地址、SSN),但足够支持高精度社会工程学攻击。

-

泄露方式暂未官方确认,可能源于内部泄露、公开目录抓取、凭证窃取或低权限网络入侵。RuskiNet未声称具体入侵路径,仅以“#RuskiNet #OpUS”标签发布。

归因与地缘背景

此次事件高度吻合RuskiNet一贯的“泄露+宣传”模式,并明确标注#OpUS,指向俄罗斯支持的hacktivist生态。当前全球地缘紧张局势(俄乌冲突、中东局势)为该类行动提供持续动力。数据真实性高(字段结构与GSA官方格式一致),尚未发现伪造迹象。

结论

RuskiNet对GSA员工目录的泄露是2026年#OpUS行动的典型案例,体现了亲俄黑客主义从“破坏”向“情报+破坏”复合模式的演进。该事件提醒所有联邦机构:即使是看似“低敏”的员工目录,也可能成为高精度攻击的跳板。

暂无评论内容