2025 年 9 月下旬,一起严重的网络事件导致欧洲航空陷入瘫痪。包括伦敦希思罗机场、布鲁塞尔机场和柏林机场在内的主要机场陷入混乱,旅客处理系统全部下线。此次中断的核心是MUSE(Multi-User System Environment,多用户系统环境)软件,这是国防与航空航天巨头柯林斯航空航天公司(Collins Aerospace,RTX 子公司)提供的关键平台,用于管理值机、登机和行李处理。

欧盟网络安全局(ENISA)和柯林斯母公司 RTX 的 SEC 文件确认,此次于 9 月 19 日开始的系统关闭是由“涉及勒索软件的网络安全事件”引起的,该事件影响了支持其 MUSE 旅客处理软件的系统。后续一些安全研究人员将此次攻击与 HardBit 勒索软件 联系起来。

然而,在系统关闭后的几天里,网络犯罪组织 Everest 勒索软件组织 宣称对初始入侵负责。该组织以“无加密”勒索软件运作著称,即他们不加密受害者数据,而是专门通过数据外泄进行勒索。

Everest 声称他们于 9 月 10 日 首次获得访问权限。入口并非什么新型复杂漏洞,而是使用了一组泄露的凭证。据称,这对用户名和密码早在 2022 年 就被信息窃取器(RedLine)从一名员工电脑上窃取,且从未更改。用于公共 FTP 服务器的凭证为:

- 服务器: ftp.arinc.com:22

- 用户名: aiscustomer

- 密码: muse-insecure

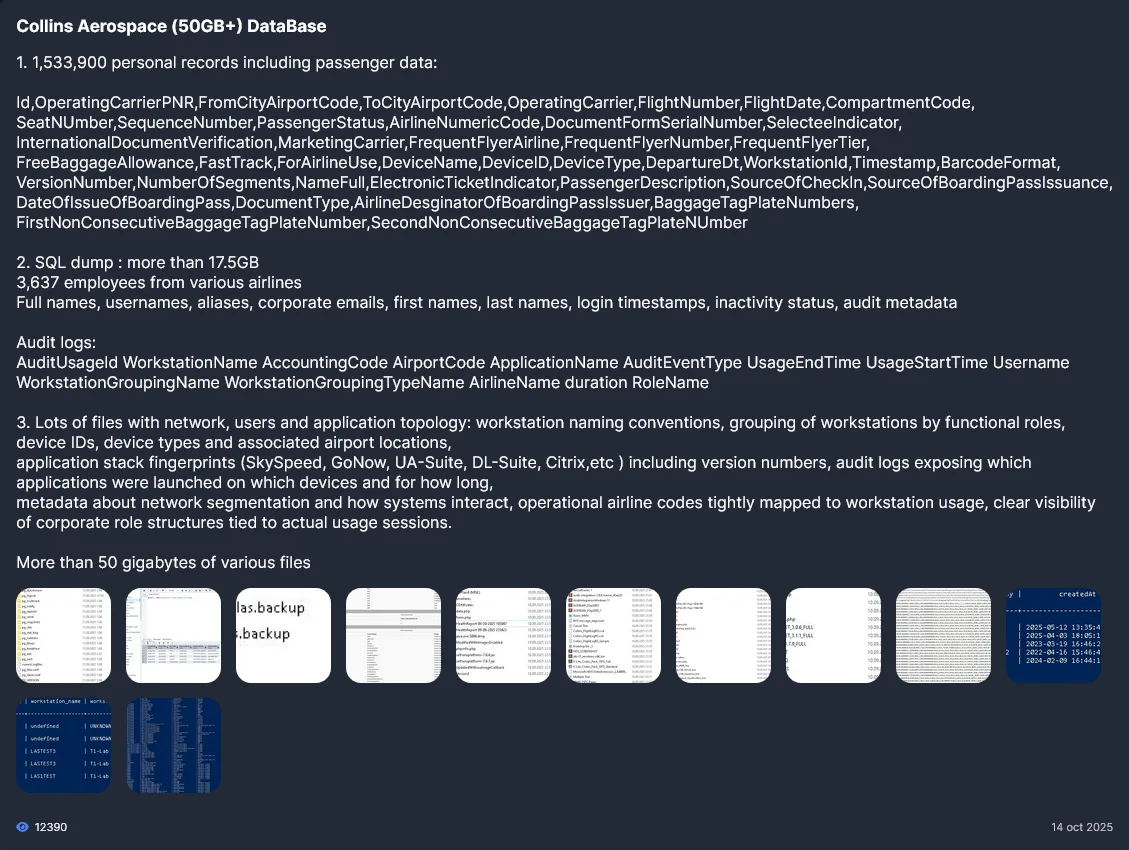

通过此次访问,Everest 声称外泄了超过 50GB 的数据,包括:

- 1,533,900 条乘客个人记录,含 PNR、航班详情和常旅客号码;

- 17.5GB 的 SQL 转储文件,包含来自多家航空公司的 3,637 名员工 信息,包括全名、企业邮箱和别名;

- 大量关于网络、用户和应用拓扑 的文件,包括工作站命名规范、设备 ID 以及应用栈指纹(SkySpeed、GoNow 等)。

随后,他们于 9 月 16 日与 RTX 代表展开谈判。

核心冲突在于:Everest 明确否认与勒索软件有任何关联。他们指控 柯林斯航空航天公司 在已知 Everest 窃取数据的情况下,于 9 月 19 日故意关闭自家服务器,并公开归咎于“未指明的勒索软件”,这是为了实施保险欺诈 而进行的协同行动。

这一复杂且矛盾的情况进一步被英国国家犯罪局(NCA)于 9 月 24 日逮捕一名与攻击相关的嫌疑人所复杂化(其隶属关系尚未确认)。与此同时,Everest 继续运作,并于 10 月 25 日声称入侵了都柏林机场和阿拉伯航空。

鉴于这些报道以及威胁行为者的公开声明,我们通过其暗网网站上列出的邮箱地址联系了 Everest 勒索软件组织。我们向他们发送了 12 个问题,以获取他们的官方声明,旨在澄清其角色、与 HardBit 的所谓关联,以及其欺诈指控的依据。

该组织回复了我们的提问。我们现全文发布此次采访,以提供透明度,让读者能够完整看到威胁行为者的声明,并将其与官方声明及公开证据进行对比。

Q-1:首先,能否介绍一下 Everest 组织?你们认为自己组织的核心使命是什么? – Everest: “Everest 是一个由 IT 专家组成的小型团体,我们研究大型基础设施如何管理其数字安全。当处理关键数据的公司疏忽大意时,我们就会引起关注。我们专注于文档:分析文件、日志、消息、邮件和其他内部信息,有助于展示真实情况,而非仅仅听公司的一面之词。我们寻找管理不善和不当行为的证据,这些往往被公司试图用官方声明掩盖。我们不使用勒索软件,不破坏基础设施,也不阻断系统。我们的工作是分析、寻找有价值的文件,并公布公司通常试图隐藏的事实。”

Q-2:你们的行动是纯粹受经济驱动,还是有地缘政治因素影响目标选择?能否澄清 Everest 是否完全独立运作,还是与其他组织或国家层面行为者有联系? – Everest: “Everest 是一个商业组织,我们并不隐瞒这一点。我们为自己的工作赚钱,就像任何投入时间、资源和知识的专业人士一样。经济部分用于支付开支、基础设施和风险。但金钱并非我们唯一的动力。我们独立运作,没有任何政府或其他组织的支持或影响。当我们看到系统性无能、疏忽或过时的决策将数百万用户置于风险之中时,我们就会采取行动。首先是商业层面,但背后是一项原则:我们不会忽视影响人们安全的疏忽。柯林斯航空航天公司的情况并非孤例。类似事件经常发生,原因通常相同:基础设施管理疏忽大意。问题不仅在于这次具体事件,而是整体的安全态度——一种关注指标而非真正保护数据的文化。”

Q-3:柯林斯航空航天公司或其母公司 RTX 是你们组织的特定目标,还是这次发现纯属偶然? – Everest: “访问 FTP 服务器对我们来说纯属偶然。看到一家负责数百万乘客安全的航空航天巨头,竟然用如此弱的密码存储运营数据(据一些研究人员称,该密码早在 2022 年就已泄露网上),这令人震惊。此后,我们的兴趣从单纯技术层面转向公众层面。一家肩负数百万乘客安全责任的公司,怎么能允许这种疏忽?”

Q-4:自柯林斯航空航天公司事件以来,你们还声称入侵了阿拉伯航空和都柏林机场。航空航天和航空领域是否已成为你们组织新的战略重点?如果是,为什么? – Everest: “不,航空并非我们的主要重点。我们突出这些案例的原因很简单:在航空领域,疏忽的结果会立刻显现。数千航班延误,数百万乘客受影响。我们指出这些事件,是因为一个脆弱的服务器或一个小小的配置错误,就能瘫痪整个运输系统。这不是选择目标,而是展示哪里疏忽的代价最明显。”

Q-5:公开报道将机场中断归咎于 HardBit 勒索软件,但你们组织明确否认使用勒索软件。调查将 Everest 和 HardBit 都与柯林斯航空航天公司事件联系起来。你们能否澄清这一矛盾?作为已知的初始访问经纪人(Initial Access Broker),你们是否在初始入侵后将网络访问权出售给了 HardBit 的关联方,还是声称这是完全独立的两次攻击? – Everest: “我们没有使用任何勒索软件,也没有发生加密。Everest 和 HardBit 之间的关联可能是某人的错误,或是媒体故意虚假报道。我们没有出售或提供任何访问权限供他人加密系统。我们与柯林斯的通信中从未提及加密,只涉及各种运营细节。”

Q-6:英国逮捕了一名与柯林斯航空航天公司攻击相关的嫌疑人。你们能否确认此人是否隶属于你们组织或你们的运营伙伴? – Everest: “我们与他毫无关系。人们经常因与泄露网站松散关联,或可能是被入侵代理服务器链的一部分,就被逮捕。”

Q-7:你们用什么标准决定是自己利用入侵(如你们声称对柯林斯航空航天公司所做的),还是将访问权出售给第三方? – Everest: “我们很多年前就不再这么做了,也无意再做。”

Q-8:你们网站上有一个与此次事件相关的密码保护“致 CEO 的新闻”部分。该部分提供了哪些具体信息?完整的谈判条款和最终索要的金额是多少? – Everest: “该部分仅供公司领导层查看,不会公开披露。我们会将金额保密。发布的主要目的是让对方承认事件并承担责任,而不是试图用‘勒索软件’这个响亮标签来掩盖事实。”

Q-9:关于你们公开声称柯林斯航空航天公司动机是保险欺诈,是什么证据或观察让你们得出这一具体结论? – Everest: “这是基于事件时间线。他们在关闭服务器前已知悉问题长达八天。我们并非将其作为事实陈述,但他们的行为和时机看起来太过协调,不像是巧合。‘勒索软件’这个词说明了一切——这是最简单的归咎于病毒的方式,然后他们就可以为所欲为。在如此重大事件中更换旧系统,也让他们能够获得保险赔付。他们不必警告数百万民众,新系统迁移将缓慢、困难且昂贵。这种情况对他们有利,避免了数百万损失和诉讼。由于他们没有支付我们,现在可能面临数百万人的集体诉讼。勒索软件事件的保险必须赔付,而无故关闭服务器则不会触发赔付。他们精心设计以自利。我们不使用勒索软件,这一点众所周知。RTX 犯了一个大错,没有仔细核查,可能也没料到我们会公开此事或展示通信记录。”

Q-10:我们观察到你们基础设施的几次公开事件,包括在柯林斯和 Colonial Pipeline 声明后出现的间歇性宕机,以及 2025 年 4 月的公开篡改事件。你们能否评论这些运营挑战? – Everest: “大多数时候这些是 DDoS 攻击。我们对此已有准备。最重要的是,我们发布的信息无法被摧毁,即使服务器被关闭,它仍会在线。4 月事件后,我们更新了网站和基础设施,这对我们毫无影响。”

Q-11:为什么选择就此次攻击接受媒体采访?通过这次采访,你们想向网络安全界、公众和潜在受害者传递什么信息? – Everest: “保持沉默只会帮助那些试图掩盖错误的人。我们展示系统性疏忽如何影响真实民众的生活。柯林斯航空航天公司案例清楚表明,封闭和粗心的安全如何导致彻底混乱。”

Q-12:最后,你们组织的策略已明显从部署勒索软件转向主要作为初始访问经纪人运作。是什么促使这一战略转变?Everest 的长期计划是什么? – Everest: “我不想重复自己,答案已在上面给出。感谢此次采访。”

来源:https://dailydarkweb.net/exclusive-everest-ransomware-group-interview-on-collins-aerospace-breach/

暂无评论内容