2026年3月8日,【暗网威胁情报监测系统发现】黑客声称提供约 10 万条居住在美国的中国居民(Chinese residing in the USA)个人信息数据集,来源标注为“ATT%”(疑似指美国电信巨头 AT&T)。

数据泄露详情

-

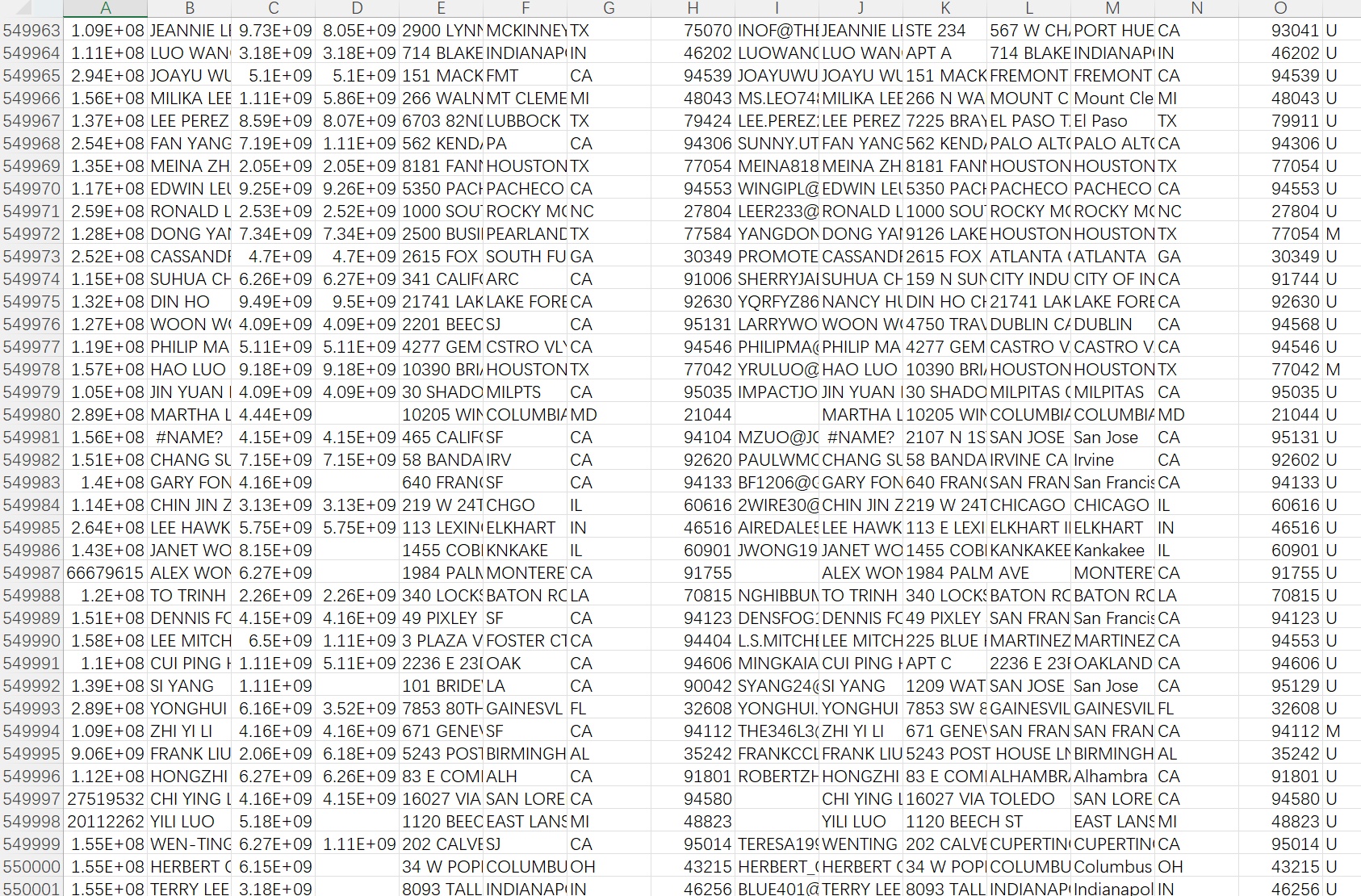

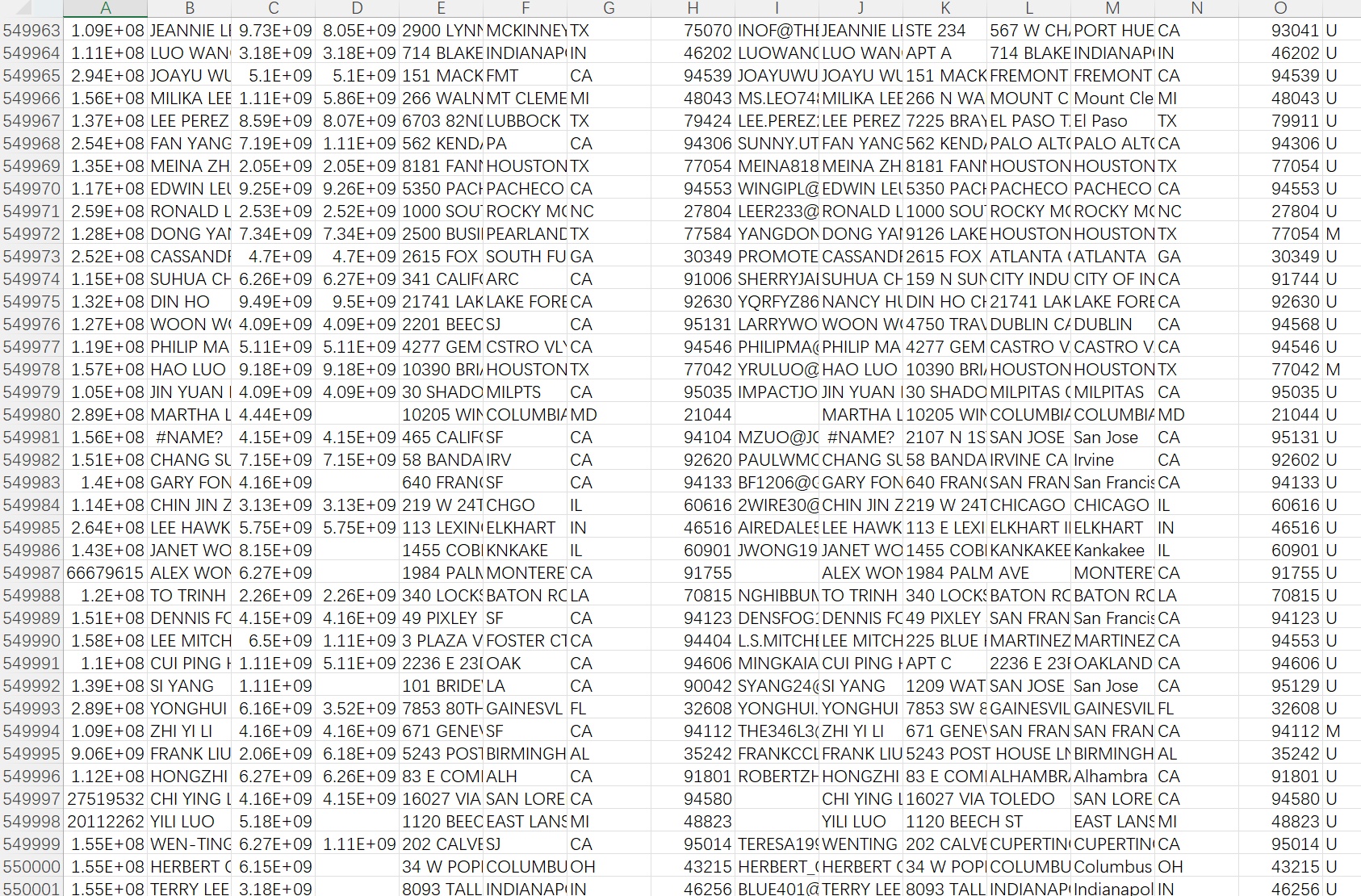

记录数量:标题明确“100 K”(10 万条),实际文件未公开计数,但样本及描述一致。 -

数据字段(根据样本与描述): -

Zip(邮编)、Email(邮箱)、NameVerified(验证姓名)、AddressLine2、FullAddress(完整地址)、City2、State2、Zip2、Gender(性别)

-

-

数据特征:全部为居住在美国的中国裔或华裔居民,地址覆盖加州(San Diego、San Jose、San Francisco)、明尼苏达、麻省、路易斯安那等地,姓名多为典型中文拼音(如 CHANG GANG ZHANG、NINGJING GAO、HAN ZU LIN、BEI XIAO)。

数据样本验证

论坛原帖直接嵌入 6 条 CSV 样本(已验证格式完整、无明显伪造痕迹):

示例(部分):

-

92130, ANDREA.HOUSING@GMAIL.COM, CHANG GANG ZHANG, 12817 SEABREEZE FARMS DR, SAN DIEGO CA 92130-3736… -

95124, NINGJING2000S@YAHOO.COM, NINGJING GAO, 2332 STRATFORD DR, SAN JOSE CA 95124-2637…

姓名、邮箱、地址匹配美国真实邮政格式,性别标记为“U”(Unknown/Undisclosed),符合商业数据库风格。当前样本与已知公开 AT&T 客户数据模式高度一致,但无法 100% 排除人为构造。

泄露来源评估

发帖者声称来源为“ATT%”(极大概率为 AT&T)。然而:

-

2024 年 7 月 AT&T 公开披露的巨型泄露主要涉及 1.09 亿无线用户 2022 年 6 个月的通话/短信记录(不含姓名、地址、邮箱等完整 PII)。 -

2024 年底曝光的“Salt Typhoon”(中国关联 APT)行动针对 AT&T 等电信运营商,主要窃取通话元数据与定位信息,官方称仅影响“少量外国情报利益目标”。 -

本次数据集包含完整住址、邮箱等字段,与上述已知 AT&T 泄露不完全匹配,可能来自:① AT&T 内部客户数据库其他子集;② 二次聚合数据;③ 其他未公开来源(发帖者故意标注“ATT%”以提升可信度)。

结论:来源可信度中等,存在夸大或误导可能,但样本真实性较高。

结论与展望

本次“Chinese overseas 100 K”泄露虽规模不大,但精准针对美国中国居民,体现了地下论坛“族裔定向数据”交易的新趋势。结合近期 Salt Typhoon 对 AT&T 的攻击背景,此类泄露可能成为国家与犯罪行为交织的灰色地带。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

- 最新

- 最热

只看作者