2026年2月24日,【暗网威胁情报监测系统发现】黑客声称获取并泄露了据称属于乌克兰国防情报局 (DIU) 以及与之相关的美国中央情报局 (CIA) 的敏感情报数据。

该事件紧随近期乌克兰战场局势波动及西方情报共享协议更新之后发生,具有极强的情报作战(Intel Ops)特征,旨在通过公开情报机构的内部沟通或合作文档来制造外交压力和信任危机。

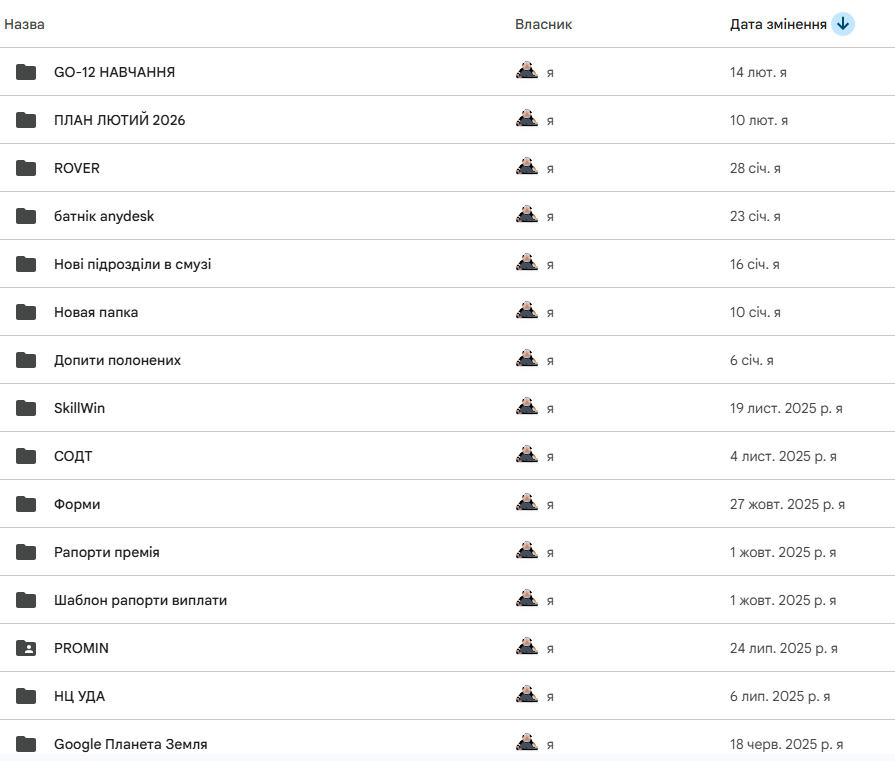

威胁行为者画像

-

代号: Shinyypro -

已知背景: 初步分析显示,Shinyypro 可能是一个专注于地缘政治敏感目标的黑客主义者 (Hacktivist) 或受国家背景支持的代理人团体。 -

历史活动: 该组织/个人此前在多个地下论坛活跃,通常以披露与乌克兰及北约相关的机密文件为卖点,其攻击手法倾向于供应链渗透或通过开源情报结合凭据泄露获取入口。 -

动机分析: 政治破坏、心理战、提升地下社区声望。

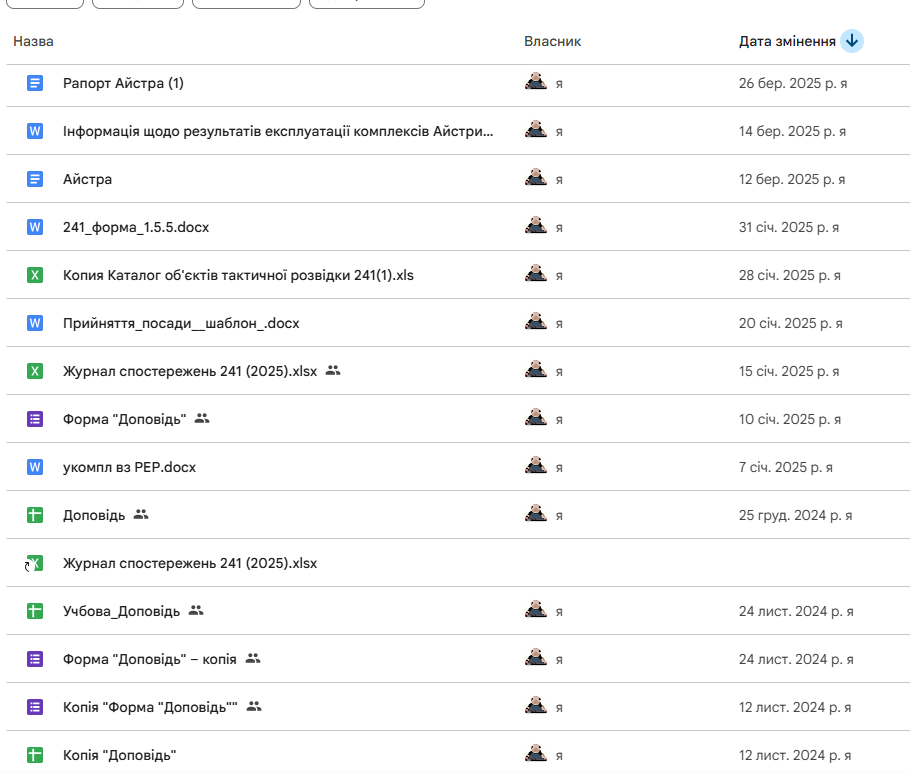

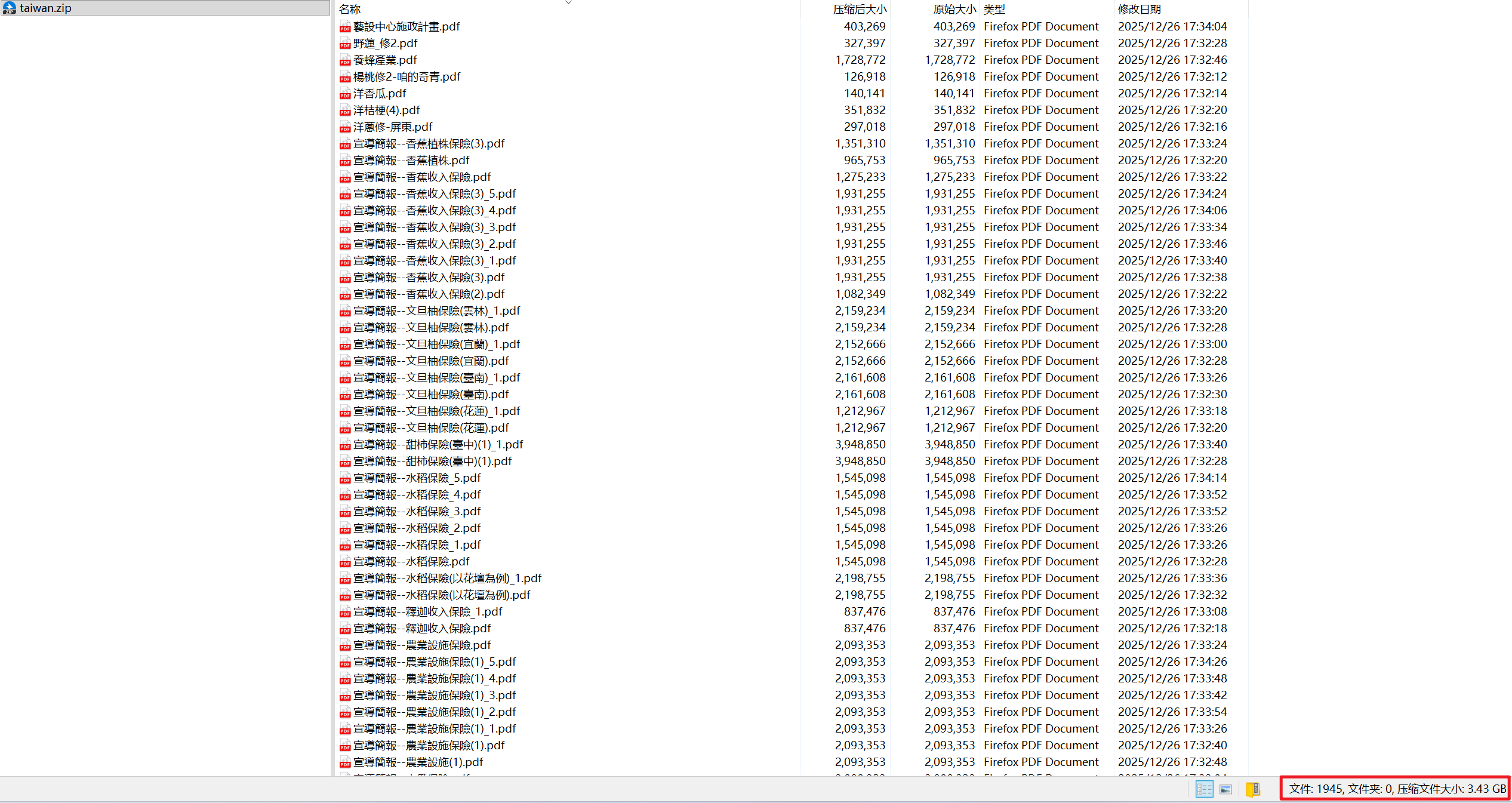

泄露内容分析

| 类别 | 详细描述 | 潜在影响评估 |

|---|---|---|

| 机构协作文档 | 标注为 DIU 与 CIA 联合行动的备忘录、会议记录。 | 坐实双方情报整合深度,可能引发外交摩擦。 |

| 人员名单 (NOCs) | 疑似参与特定行动的官员、联络人名单及联系方式。 | 极高风险。可能导致外勤人员身份曝光及生命威胁。 |

| 技术侦察手段 | 关于信号情报 (SIGINT) 采集点位或特定监控软件的使用记录。 | 导致现有情报采集链路失效,迫使机构重置技术手段。 |

| 地缘政治研判 | 对俄罗斯及周边地区态势的内部未公开评估报告。 | 暴露情报优先级及战略意图。 |

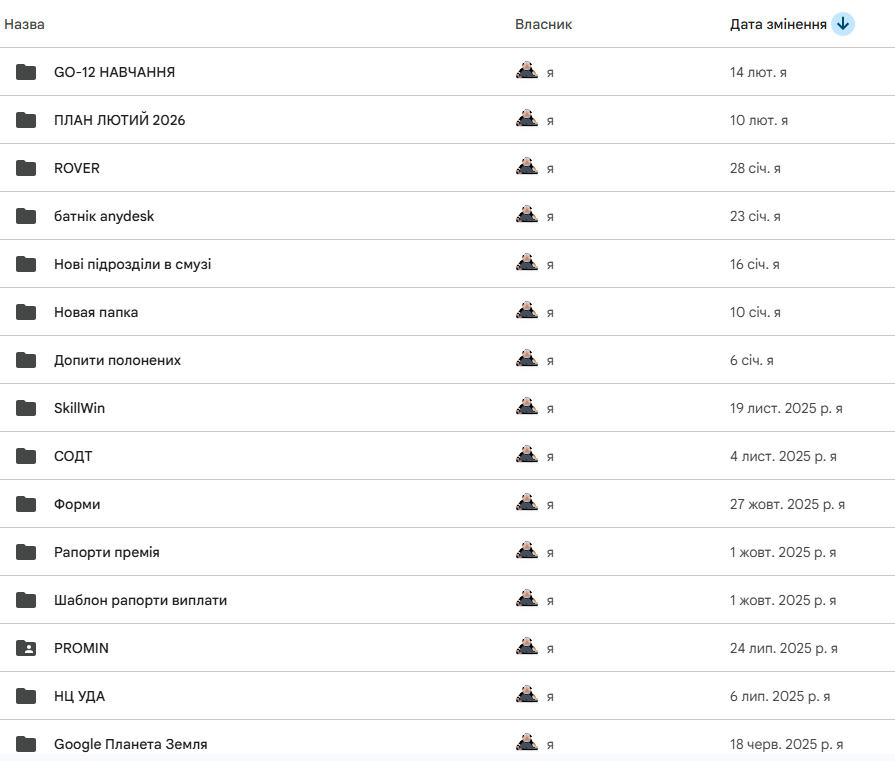

真实性与攻击溯源研判

-

真实性怀疑: 按照此类泄露的惯例,此类数据往往包含“掺沙子” (Disinformation) 行为。攻击者可能在真实的低密级文档中混入伪造的高价值虚假信息,以达到最大的宣传效果。

夜组点评: 此次事件不仅仅是技术性的“数据泄露”,更是一场精心策划的影响力行动。Shinyypro 选择在 2026 年 2 月下旬这个时间点发布,其干扰现实地缘政治走向的意图远大于单纯的黑客炫技。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容