2026年2月5日,【暗网威胁情报监测系统发现】黑客声称泄露了美国国防部(DoD)承包的网络安全CMMC(Cybersecurity Maturity Model Certification)培训材料。泄露内容包括CMMC认证机构(CMMC-AB)的注册从业者基础课程模块、个人完成证书、联邦采购条例(FAR)相关条款以及一家名为“DoD Supply Company”的访问控制政策文档。这些文件包含潜在敏感信息,如个人姓名、内部账户细节、设备标识符和CMMC Level 1实施指导,可能对国防供应链安全构成风险。

CMMC是DoD为保护联邦合同信息(FCI)和受控非机密信息(CUI)而设计的认证框架。该泄露发生在CMMC v2.0推广期,可能针对国防承包商生态系统。

泄露内容分析

泄露文件主要涉及CMMC培训和合规文档,部分文件包含示例公司内部政策。以下为关键文件总结:

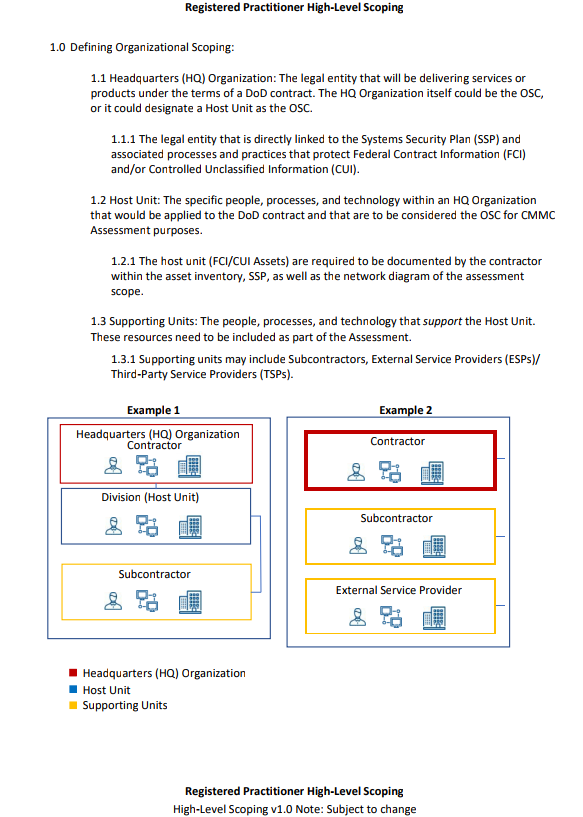

1. CMMC-AB Registered Practitioner Foundations (RPF) 课程模块

-

文件:Module 1 (Overview) 和 Module 8 (Implementing the CMMC L1 Framework)。 -

内容概述: -

Module 1:课程概述,强调材料为CMMC-AB专属,不得外部传播。 -

Module 8(54页):详细指导CMMC Level 1框架实施,包括评估标准、方法和对象。涵盖访问控制(AC)、身份验证、物理保护等实践。例如,AC.L1-3.1.1实践描述限制信息系统访问至授权用户,并提供评估目标如系统设计文档、账户管理程序和审计日志。

-

-

敏感性:这些模块包含专有培训内容,由卡内基梅隆大学和约翰霍普金斯应用物理实验室开发,受OUSD(A&S)指导。泄露可能违反版权和分发限制,暴露CMMC评估流程细节,帮助攻击者规避检测。

2. 完成证书

-

文件:Certificate_of_Completion.pdf。 -

内容:授予“Jason Mahoney”完成CMMC-AB注册从业者(RP)基础课程的证书,日期2023年2月8日,课程时长4.7小时,签名Michael L. Snyder(CMMC-AB课程经理)。 -

敏感性:暴露个人身份,可能用于社会工程攻击或针对性钓鱼。证书表明Jason Mahoney可能为国防承包商从业者,泄露其凭证可用于伪造身份。

3. 联邦采购条例(FAR)条款

-

文件:52-204-21-Basic-Safeguarding-of-Covered-Contractor-Information-Systems-.pdf。 -

内容:FAR 52.204-21条款,规定承包商信息系统基本保护要求,包括15项安全控制(如访问限制、恶意代码保护、物理访问控制)。定义FCI和信息系统,强调子承包商适用性。 -

敏感性:虽为公开条款,但上下文与泄露结合,可能揭示DoD供应链合规弱点。攻击者可利用这些标准识别常见漏洞。

4. DoD Supply Company访问控制政策

-

文件:DoDSupplyCo_Access Control Policy_20220116 (Signed)v3.pdf(6页,版本1.3,日期2022年1月16日)。 -

内容概述: -

概述:政策旨在保护公司资源,包括FCI,适用于员工、承包商和供应商。 -

角色与责任:执行领导批准政策,CISO维护合规,用户报告异常。 -

具体要求:基于业务需求授予访问;特权账户需多级批准,最长30天过期。列出授权特权用户(如John Smith – Domain Admin #2, William Smith – Domain Admin #1)。 -

设备与连接:授权设备列表(如RHEL-SU-INV-01, DoD-SU-DC-01);移动设备(如DoD-SU-MD-01属John Smith);外部连接需VPN,无BYOD允许。 -

公共信息控制:需HR和IT审查发布,立即移除不当内容。 -

合规与例外:IT部门测试合规,例外需IT经理批准。修订历史记录政策更新,签名John Smith(公司所有者)。

-

-

敏感性:高度敏感,暴露内部姓名、标题、账户类型、设备ID和系统名称(如服务器、防火墙)。这些细节可用于针对性攻击,如凭证填充或物理入侵。政策引用FCI,表明公司处理DoD数据。

总体而言,泄露文件非高度机密(如CUI),但结合提供示例公司内部配置,可能揭示真实国防承包商的操作实践。

结论

此次泄露凸显国防供应链网络安全脆弱性,虽材料非核心机密,但暴露内部细节可能放大风险。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容