目录

目录

一、概述.......................................... 1

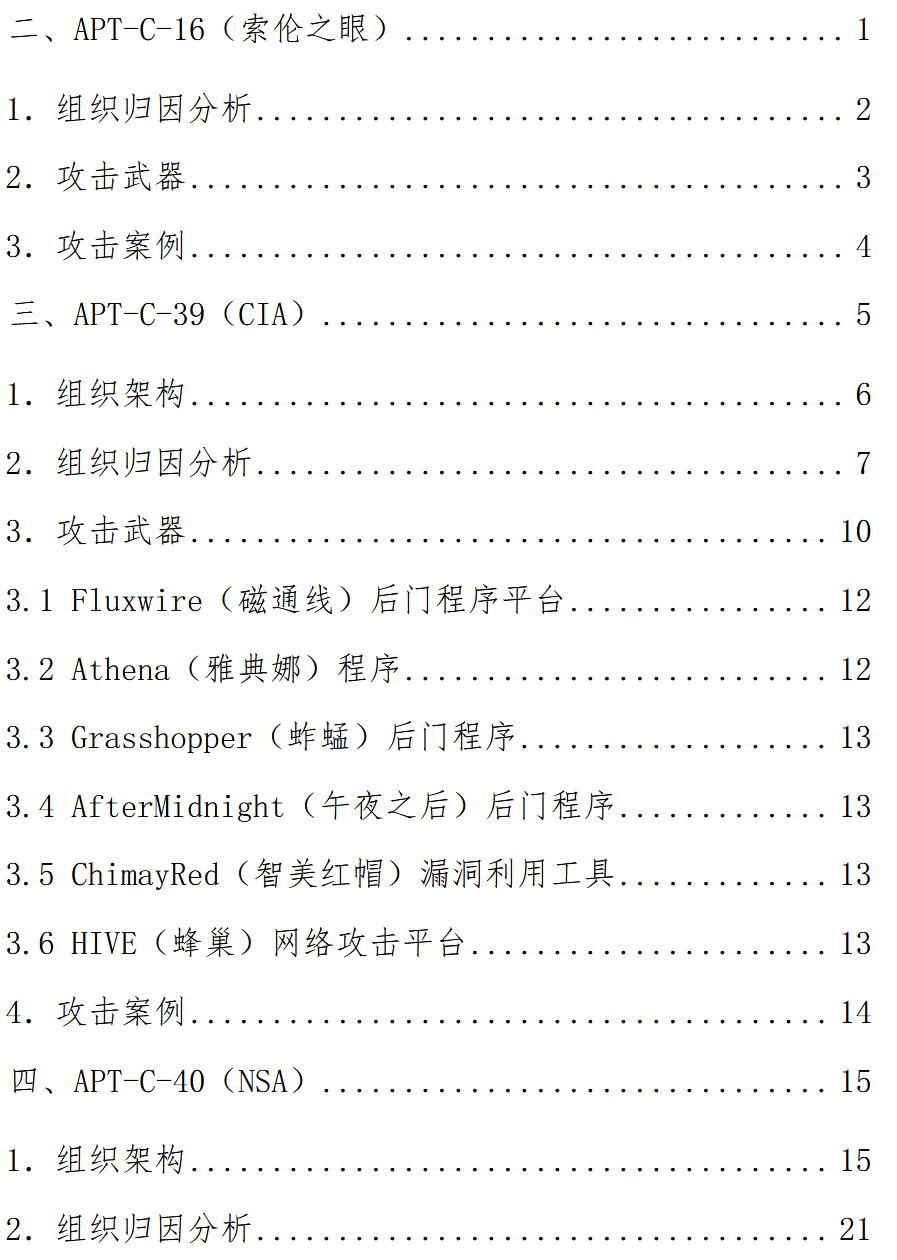

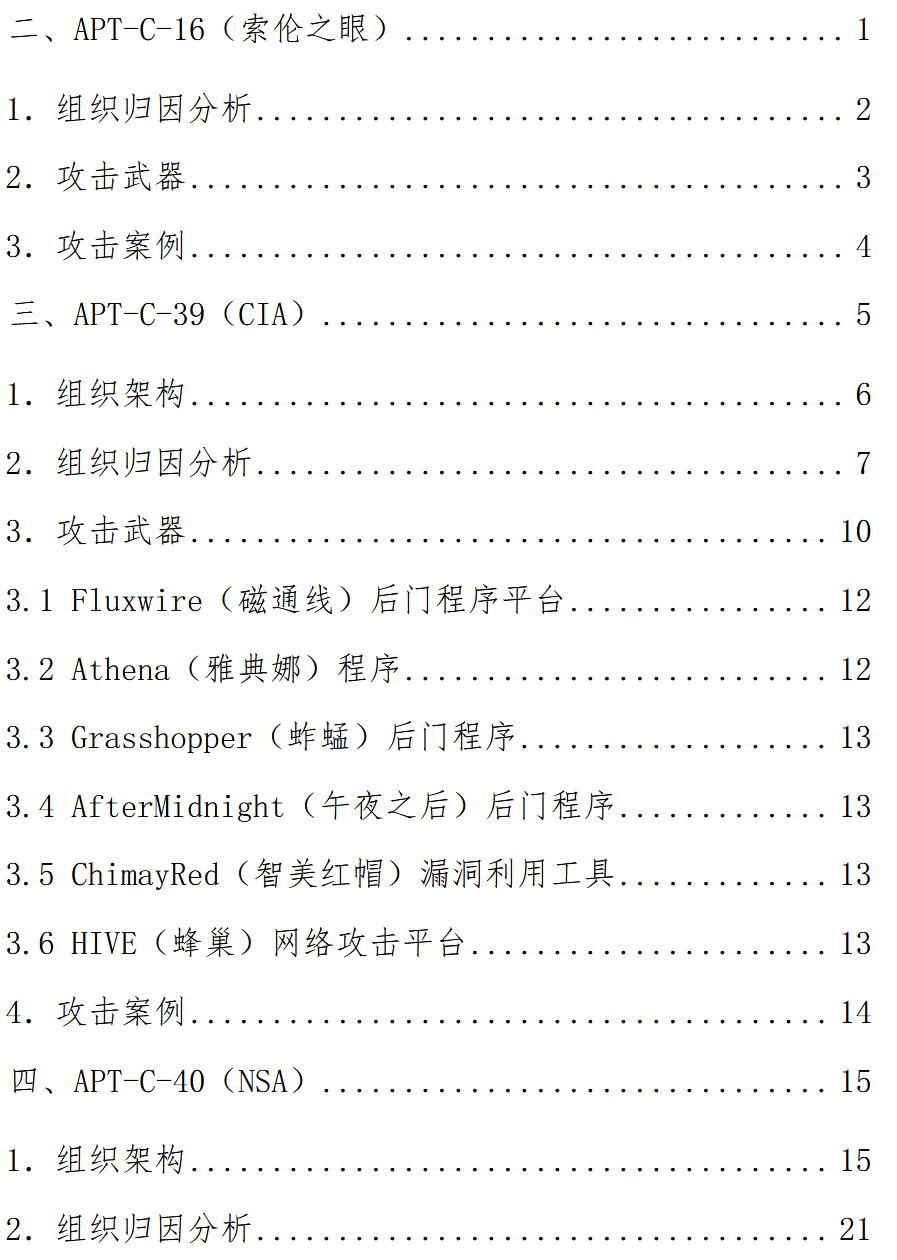

二、APT-C-16(索伦之眼) ........................... 1

1.组织归因分析 .................................... 2

2.攻击武器 ........................................ 3

3.攻击案例 ........................................ 4

三、APT-C-39(CIA) ................................ 5

1.组织架构 ........................................ 6

2.组织归因分析 .................................... 7

3.攻击武器 ....................................... 10

3.1 Fluxwire(磁通线)后门程序平台 ................ 12

3.2 Athena(雅典娜)程序 .......................... 12

3.3 Grasshopper(蚱蜢)后门程序 ................... 13

3.4 AfterMidnight(午夜之后)后门程序 ............. 13

3.5 ChimayRed(智美红帽)漏洞利用工具 ............. 13

3.6 HIVE(蜂巢)网络攻击平台 ...................... 13

4.攻击案例 ....................................... 14

四、APT-C-40(NSA) ............................... 15

1.组织架构 ....................................... 15

2.组织归因分析 ................................... 21

3.组织代表武器 ................................... 22

4.攻击案例 ....................................... 27

五、总结 .......................................... 29

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容