2025年12月26日,【暗网威胁情报监测系统发现】,黑客组织声称对印尼国家警察(Polri)的敏感数据进行入侵并泄露。泄露内容包括高层官员的个人身份信息(PII)、人员名单以及组织统计数据。这些数据通过公共渠道分享,包括Telegram和MediaFire链接,以及包含详细记录的CSV文件。该泄露与印尼政府数据暴露的模式一致,例如2025年Bjorka泄露的341,000名Polri人员记录。

事件概述

-

受影响实体:印尼国家警察(Polri),包括来自各种部门的数据,如Reserse、Propam,以及地区单位(例如,Polda Jabar、Polda Jateng)。 -

范围:泄露文件包括: -

polri.txt:包含高层官员的PII(例如,Listyo Sigit Prabowo,Kapolri),包括全名、工作、职位、出生细节、国家ID(NIK)、税务ID(NPWP)、员工ID(NIP/NRP)、单位、电话号码、电子邮件、家庭细节、教育历史和社会媒体句柄。它还列出了低层人员以及警察部队在各省的统计数据(例如,POLDA JABAR:26,151名人员)。 -

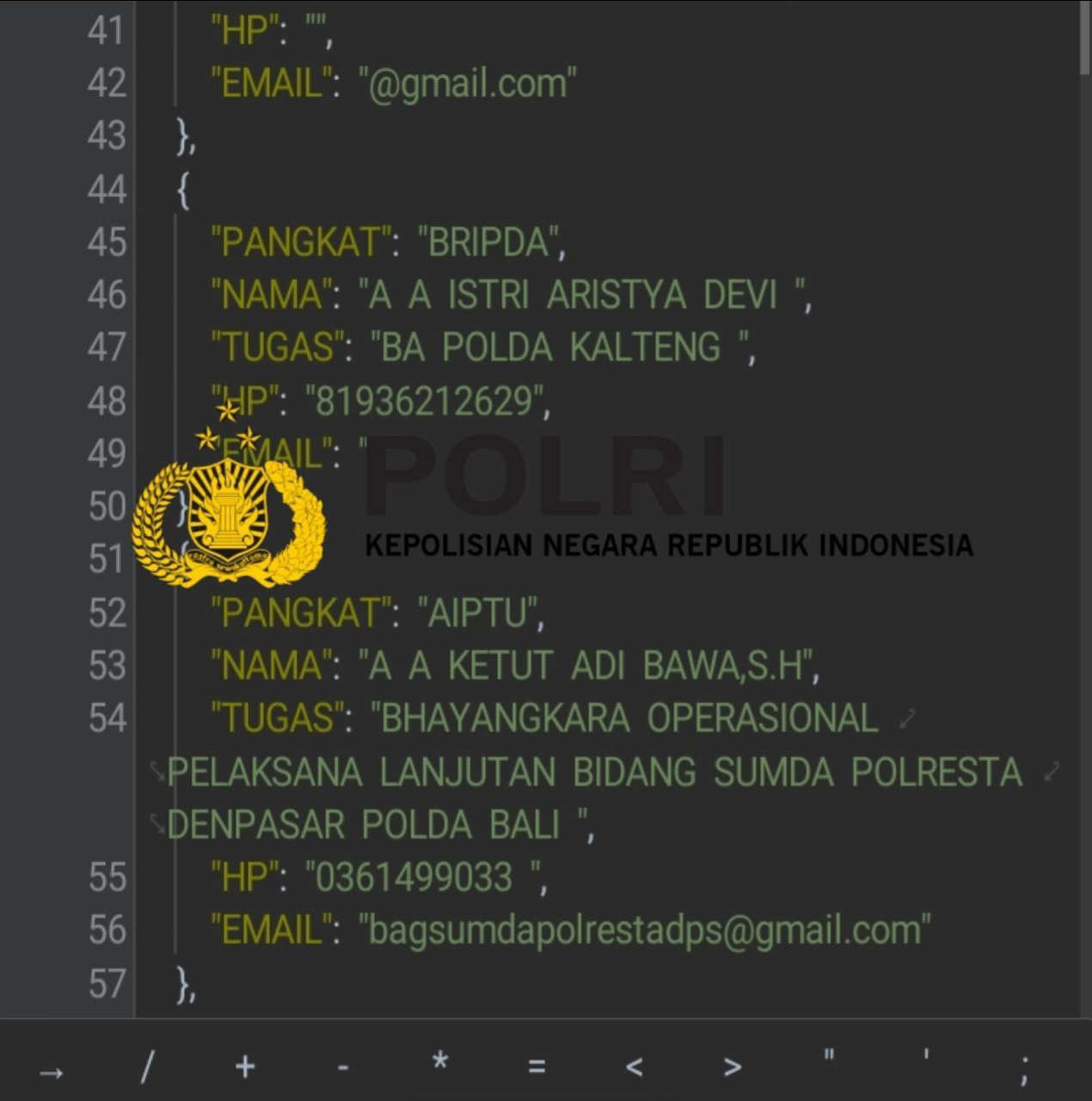

polri.json:更大的数据集,包含超过300条记录(样本中截断),涉及警察人员,包括军衔(例如,BRIPDA、AKP、BRIPKA)、姓名、职责、电话号码和电子邮件。条目涵盖各种角色,从操作现场官员到行政人员。

-

这一泄露事件继印尼政府网络事件系列之后,包括2024年Brain Cipher对国家数据中心的勒索软件攻击,以及2021年巴西黑客声称的警察数据入侵。2025年的Bjorka事件暴露了类似的Polri数据,表明对国家基础设施的威胁不断升级。

泄露数据分析

数据类型和数量

-

PII暴露:全名、出生日期/地点、NIK(国家ID)、NPWP(税务ID)、NIP/NRP(员工/警察ID)、地址、电话号码、电子邮件、家庭成员、教育和社会媒体。样本:Kapolri Listyo Sigit Prabowo的细节包括电话“+62 813-456-7890”和电子邮件“listyo.prabowo@polri.go.id”。 -

组织数据:按军衔和单位的人员名单(例如,提到579,000名成员),警察部队按省的统计排名(例如,POLDA JABAR覆盖率85.61%)。 -

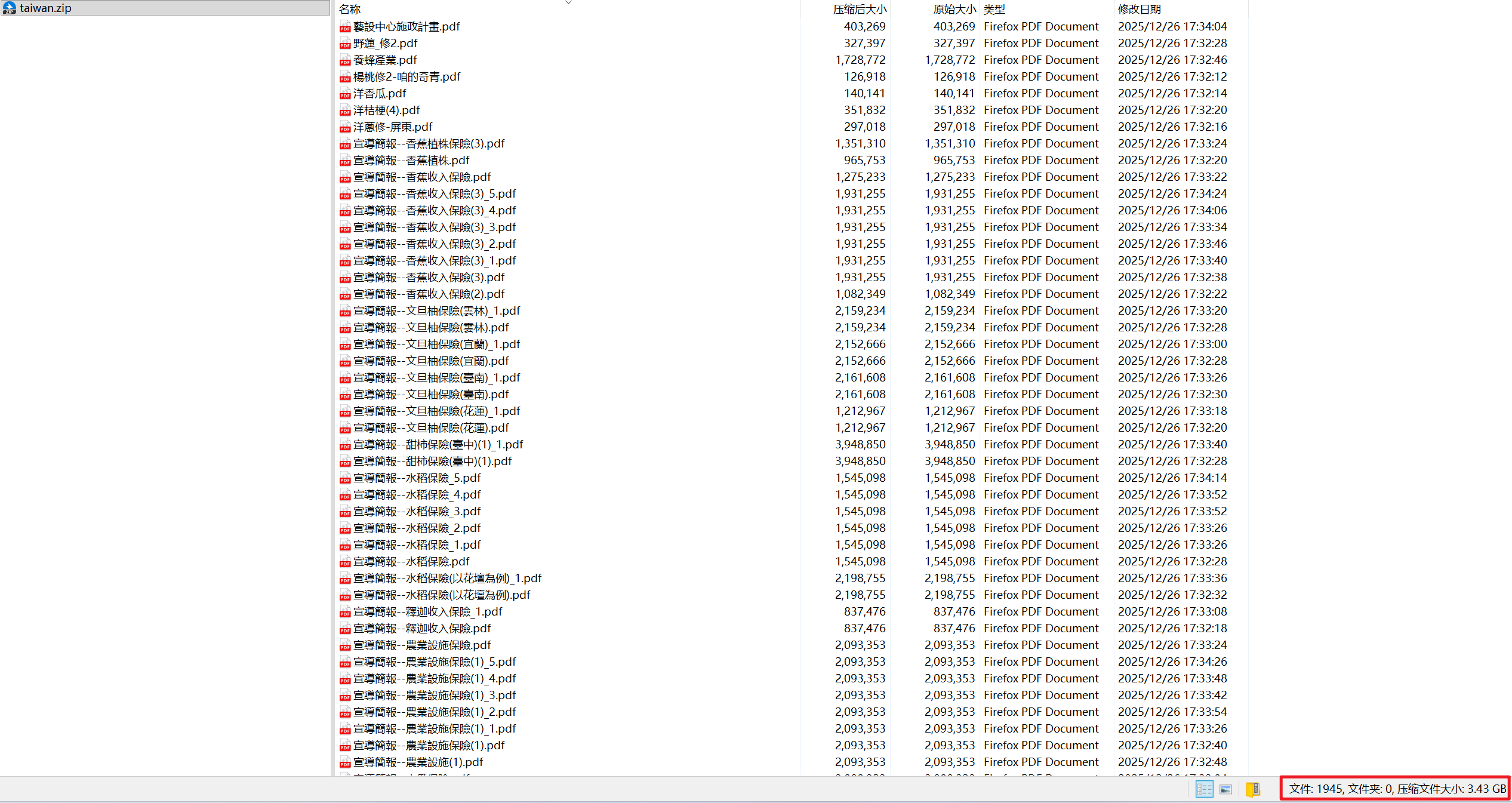

体积:polri.txt截断在约24,000个字符,但引用完整转储;polri.json截断在约33百万个字符,表明数千条记录。 -

敏感性:高风险用于doxxing,因为它包括高层官员的家庭细节和联系信息,可能导致钓鱼、骚扰或物理威胁。

结论

TEAM MR PLAX泄露事件突显了印尼公共部门实体面临的持续网络风险,由黑客行动主义动机和机会主义行为者驱动。虽然该组织的复杂性似乎中等,但由于Polri数据的敏感性,影响严重。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容